El año 2017 estuvo lleno de noticias sobre aplicaciones que minan criptomonedas con el poder de procesamiento de los CPU sin contar con la autorización de los usuarios. En este artículo exploraremos una nueva modalidad en la que estos malwares de minería se siguen ejecutando, aunque se haya cerrado el navegador.

Un equipo informático demostró que la minería virulenta de criptomonedas por medio del navegador ha evolucionado y se ha desarrollado una modalidad para que el minero siga aprovechando el poder de procesamiento ajeno incluso cuando el usuario ha cerrado todas las ventanas visibles.

Sucede que, con esta modalidad, el navegador no es cerrado del todo y una pequeña pestaña queda oculta a la vista. Cuando este es el caso, un 50% de la capacidad del CPU sigue siendo utilizada por un proceso vinculado al explorador.

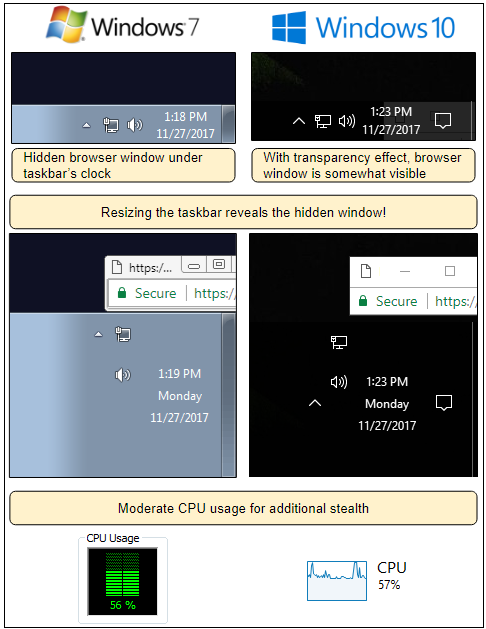

Este servicio sortea los bloqueadores de anuncios, ya que se oculta bajo una modalidad denominada «pop-under» que se oculta en la esquina inferior derecha, justo bajo el reloj. Asimismo, se ha redimensionado para que tenga un impacto moderado en el procesamiento del CPU y sea más difícil de identificar, en contraposición a otros casos en que el minero usa el 70%.

Una manera de contrarrestar esta irrupción es cerrar todos los procesos del navegador web desde el Administrador de Tareas de Windows y comprobar que no haya ningún comportamiento irregular del icono del navegador en la barra de tareas. También se pueden emplear herramientas antivirus para bloquearlo.

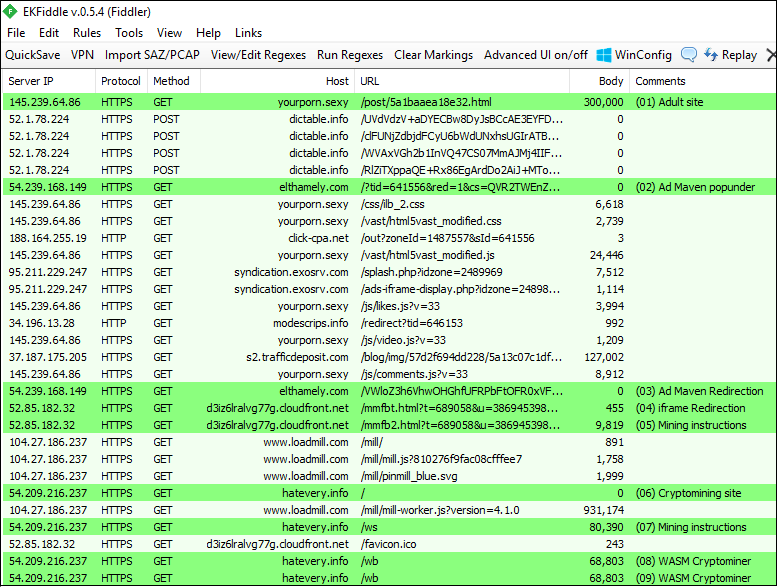

CoinHive es un complemento de Java que se integra a una página web y permite a su dueño monetizarla sin integrar anuncios en ella. El problema de esta práctica se presenta para los visitantes de las páginas webs que navegan por el sitio inadvertidos del robo de poder de procesamiento. Así se ve una infección descubierta por el equipo de Malwarebytes Labs en un sitio de videos para adultos.

Una vez que el usuario abre la página, un porcentaje de su CPU es secuestrado por CoinHive y es utilizado para minar la criptomoneda Monero. La mayor parte del tiempo el usuario es víctima de esto sin saberlo, debido a que, aunque en las condiciones de servicio CoinHive se especifique que los clientes deben informar a sus usuarios, la mayor parte de los dueños de sitios pasan esta advertencia por alto.

La polémica en torno a CoinHive tiene apenas tres meses. A inicio del mes de octubre, los usuarios encendieron las alarmas gracias a un reporte en el que se señalaba que algunas páginas pornográficas estaban usando la herramienta de minería sin realizar notificación alguna. Posteriormente, en el mismo mes, fue hackeado el servicio de Coinhive y miles de sitios web -clientes del servicio- fueron puestos a minar para un desconocido durante unas seis horas.

Luego de esto, en el mes de noviembre, se dio a conocer que este servicio puede ser utilizado para una buena causa, como lo es ayudar a esclavos modernos de Pakistán a conseguir su libertad. Intrínsecamente, CoinHive puede ser una buena herramienta que sustituya a los anuncios y las amenazas de seguridad que ellos representan, siempre y cuando el usuario tenga conocimiento de que se está ejecutando un minero en su explorador.