-

Una sidechain permite probar nuevas funciones sin alterar ni poner en riesgo la cadena principal.

-

Los activos se bloquean en la main chain y se reproducen en la sidechain con tokens representativos.

-

RSK y Liquid son ejemplos de sidechains que expanden las capacidades de Bitcoin.

-

En Ethereum, sidechains como Polygon PoS reducen costes y mejoran la velocidad.

-

El futuro apunta a usar pruebas ZK y anclajes para reforzar la confianza en las sidechains.

Table of Contents

En el ecosistema de las criptomonedas, la innovación avanza sin poner en riesgo lo que ya funciona. Las sidechains representan una de las estrategias más ingeniosas para lograrlo: expanden las posibilidades de redes como Bitcoin y Ethereum sin alterar sus bases.

Gracias a estas cadenas paralelas, es posible mejorar la escalabilidad de las redes, reducir comisiones, probar nuevas funciones e incorporar contratos inteligentes sin comprometer la seguridad de la red principal.

1 ¿Qué es una sidechain?

Una sidechain, o cadena lateral, es una blockchain independiente pero interoperable, que funciona en paralelo a una cadena principal (main chain) y mantiene con ella algún tipo de conexión o relación. Tiene el objetivo de ampliar las capacidades de la cadena principal sin modificar su protocolo ni comprometer su estabilidad.

Estas cadenas laterales pueden tener sus propias reglas de consenso, mecanismos de seguridad y estructuras de gobernanza, lo que les permite procesar transacciones o ejecutar funciones distintas a las de la red principal, pero manteniendo un vínculo con ella.

Consideraciones

Es importante aclarar que, para esta criptopedia, nos enfocaremos en las sidechains clásicas; es decir, aquellas que utilizan el mecanismo two-way peg para su funcionamiento, como ocurre en RSK o Liquid Network. Sin embargo, en la actualidad el término sidechain también se emplea de forma más amplia para incluir otros modelos de cadenas interoperables que no dependen directamente del two-way peg, como los ecosistemas de Cosmos y Polkadot.

Two-way peg no es la única vía: alternativas actuales

En lugar de usar un two-way peg, varios proyectos como Cosmos y Polkadot implementan mecanismos propios de interoperabilidad. Cosmos, por ejemplo, conecta cadenas mediante su protocolo IBC, que utiliza light clients y canales seguros para verificar el estado de cada red y transmitir paquetes de datos y activos de manera autenticada. Polkadot, en cambio, opera con una Relay Chain que coordina y valida la comunicación entre sus parachains, ofreciendo interoperabilidad con garantías de seguridad compartida.

También es importante señalar que las sidechains no heredan automáticamente la seguridad de la main chain, sino que dependen de su propio mecanismo de validación y gobernanza. Asimismo, en lugar de funcionar como simples entornos de prueba —rol que cumplen las testnets—, las sidechains operan como infraestructuras complementarias y funcionales, diseñadas para ofrecer servicios con distintas propiedades técnicas o normativas: menor latencia, contratos inteligentes, privacidad avanzada o cumplimiento regulatorio.

En el ecosistema de Ethereum, por ejemplo, sidechains compatibles con la EVM (como Polygon o Gnosis Chain) se utilizan para aliviar la congestión de la red principal y ofrecer transacciones más rápidas y económicas, sin desligarse completamente de su ecosistema.

Vale resaltar que se pueden crear sidechains optimizadas para sectores concretos (finanzas, juegos, cadenas de suministro), manteniendo compatibilidad parcial con la main chain. Por ejemplo, RSK integra contratos inteligentes sobre Bitcoin, mientras Polygon PoS ofrece transacciones rápidas para dApps compatibles con Ethereum.

Una solución que apuesta por la innovación

Las sidechains surgieron oficialmente en 2014 con el whitepaper Impulsando innovaciones en blockchain con sidechains vinculadas, de investigadores de Blockstream como Adam Back y Pieter Wuille, para permitir que Bitcoin y otras blockchains optimizaran la escalabilidad y realizaran diversas mejoras sin poner en riesgo la red principal.

2 Conceptos clave para entender una sidechain

1. Cadena principal (main chain)

La main chain es la contabilidad base, con su propio consenso, seguridad, historial y activos nativos. La sidechain depende de ella en cuanto a que los activos pueden originarse en la red original y transferirse hacia la sidechain. Por ejemplo, en el contexto de Bitcoin o Ethereum, la main chain es la red de Bitcoin o Ethereum respectivamente.

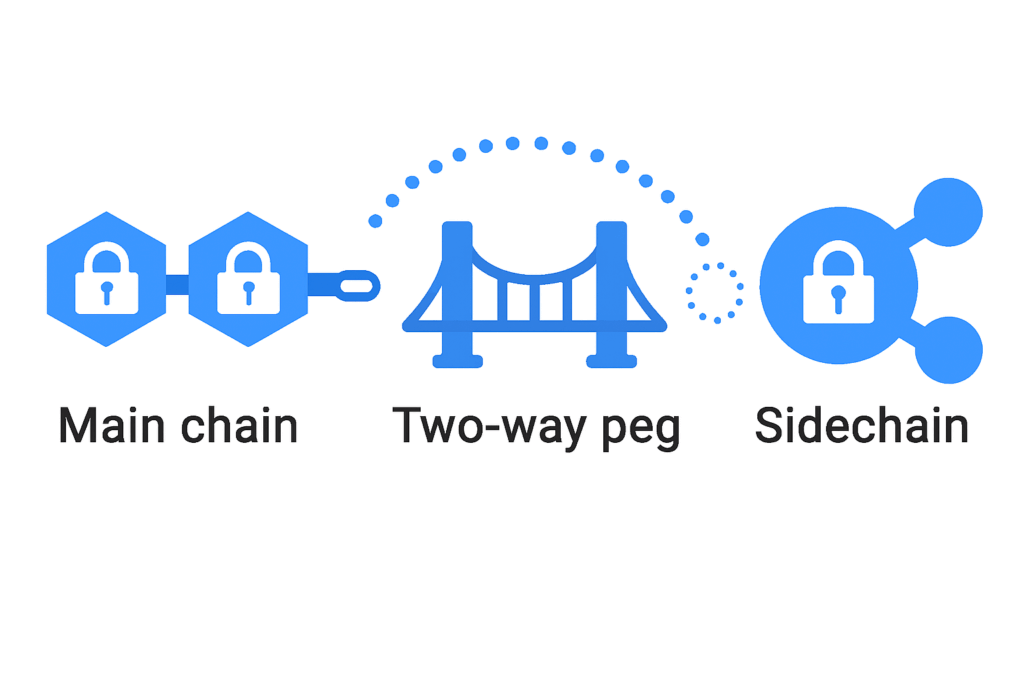

3. Puente bidireccional (two-way peg)

El two-way peg, o anclaje bidireccional, es el mecanismo fundamental que conecta una sidechain con su cadena principal y permite trasladar el valor de un activo nativo sin crearlo de nuevo. Su función consiste en bloquear el activo en la mainchain y emitir su representación equivalente en la sidechain, para luego revertir el proceso y liberar el activo original al destruir esa representación.

De este modo, el suministro total permanece constante y se evita cualquier duplicación. Pero, además de su función técnica, el two-way peg es lo que confiere utilidad y sentido económico a la sidechain: sin este mecanismo, la cadena lateral sería un entorno aislado, incapaz de anclar su actividad a un activo con valor real en la blockchain principal

En otras palabras, el two-way peg posibilita que el activo nativo en la cadena principal sea bloqueado y representado de forma verificable dentro de la sidechain, para luego liberar ese activo original cuando el usuario devuelve su representación. Este mecanismo no aplica a tokens secundarios —como los ERC-20 en Ethereum— cuya transferencia hacia otras redes depende de bridges y no de un two-way peg nativo.

Para lograr eso, los fondos originales —como los BTC— se bloquean en la main chain, mientras que la sidechain emite tokens equivalentes que los representan de forma proporcional. Cuando el usuario quiere regresar, esos tokens se destruyen y los activos bloqueados se liberan nuevamente, manteniendo así una paridad 1:1 y evitando la duplicación monetaria.

4. Pruebas simplificadas de pago (SPV proofs)

En las sidechains, las pruebas simplificadas de pago (SPV proofs) sirven para demostrar que una transacción ocurrió en la cadena principal sin tener que revisar todo su historial. Estas pruebas incluyen solo los encabezados de bloque y una pequeña evidencia criptográfica que vincula la transacción con ese bloque.

Así, una sidechain puede verificar, por ejemplo, que ciertos fondos fueron bloqueados en la red de Bitcoin antes de liberar su equivalente dentro de la red lateral.

3 Diferencias entre sidechains y rollups

Las sidechains comparten con otras soluciones de escalabilidad el objetivo de reducir la carga de la cadena principal, aunque difieren en cómo gestionan la seguridad y el consenso.

En un sentido amplio, el término Layer 2 se aplica a cualquier red que se construye sobre una cadena base para aumentar su rendimiento, como los rollups, la red Lightning o incluso algunas sidechains. Sin embargo, en la práctica se suele distinguir entre las soluciones que heredan directamente la seguridad de la cadena principal —como los rollups en Ethereum o Lightning en Bitcoin— y aquellas que mantienen seguridad y gobernanza independientes, como las sidechains.

En un rollup, las transacciones se procesan fuera de la main chain, pero su integridad se garantiza mediante la publicación periódica de pruebas criptográficas o estados resumidos en la red principal. En cambio, una sidechain funciona como una red paralela y autónoma, con su propio mecanismo de consenso y sin depender directamente de la seguridad de la main chain.

Esta independencia le otorga flexibilidad para modificar reglas o experimentar con nuevas funcionalidades, aunque también implica que su seguridad depende de su propio diseño y de la solidez del puente (two-way peg) que conecta ambos entornos.

En síntesis, mientras un rollup puede considerarse una extensión que hereda la seguridad de la cadena principal, una sidechain actúa como un sistema complementario e interconectado, pero con seguridad independiente.

4 ¿Cómo funcionan las sidechains?

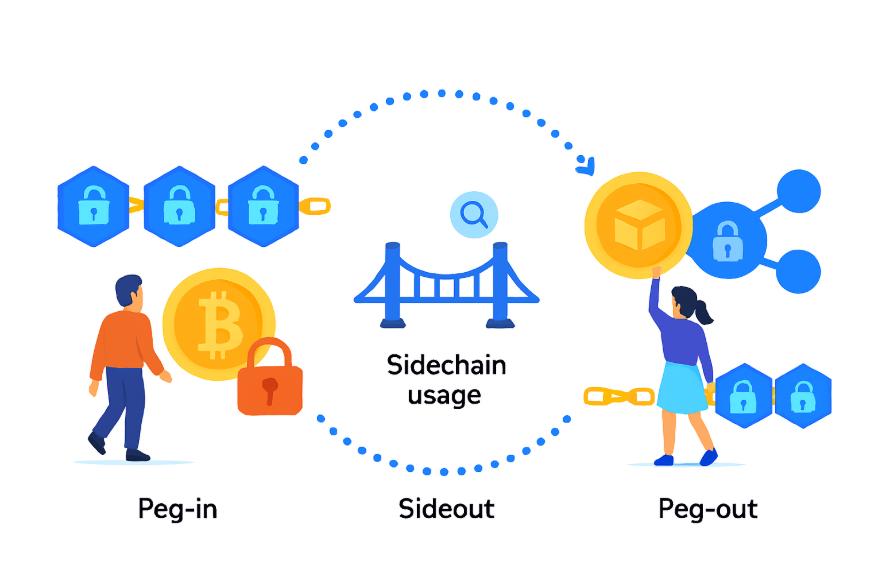

En primer lugar, es necesario aclarar que una sidechain funciona como cualquier otra red de criptomonedas. Es decir, tiene sus propias funcionalidades y objetivos. Ahora bien, si nos enfocamos específicamente en el proceso de anclaje, el funcionamiento de una sidechain se articula en tres grandes fases: bloqueo en la main chain (peg-in), creación o uso del activo en la sidechain y retorno del valor a la main chain (peg-out).

Este mecanismo permite que los activos de la cadena principal sean usados en la cadena lateral y luego puedan volver a su origen, aunque la seguridad de este proceso depende de cómo se verifique el bloqueo, que en muchas implementaciones no es completamente descentralizado.

1. Bloqueo en la main chain (peg-in)

El proceso comienza cuando un usuario transfiere un activo en la cadena principal (por ejemplo, BTC en la red de Bitcoin) hacia una dirección especial que lo “bloquea” o congela. Este bloqueo asegura que el activo no pueda utilizarse en la main chain mientras exista un equivalente en la sidechain.

La validez de este bloqueo se verifica mediante mecanismos como la Prueba Simplificada de Verificación de Pago, o SPV proof, de la que hablamos anteriormente. De esta forma se demuestra que la transacción fue incluida en un bloque de la cadena principal con suficiente trabajo acumulado.

2. Uso del activo en la sidechain

Una vez que el activo ha sido bloqueado en la main chain y verificado por la sidechain mediante el SPV proof correspondiente, la sidechain “emite” o habilita un token equivalente que representa dicho activo bloqueado. En este entorno lateral, el usuario puede usar ese token bajo las reglas, consenso y parámetros de la sidechain de forma autónoma e independiente de la red principal.

3. Retorno a la main chain (peg-out)

Cuando el usuario desea regresar su valor al entorno de la main chain, inicia el proceso de peg-out. En esta fase, el token de la sidechain es destruido o bloqueado en la misma sidechain.

Sobre lo anterior, la main chain entonces libera el activo original al usuario. Un componente clave en este paso es el llamado periodo de “contestación” o desafío, durante el cual pueden presentarse fraud proofs si alguien intenta una retirada no legítima. Por ejemplo, si alguien envía un SPV proof falso, un participante puede presentar una reorg proof o fraud proof para revertir el intento.

5 Seguridad, consenso y gobernanza de la sidechain

El modelo de consenso elegido por una sidechain determina en gran medida sus niveles de seguridad, descentralización y la forma en que interactúa con la cadena principal. Existen distintos enfoques que pueden combinarse según el diseño:

Algunas sidechains, como RSK, combinan merged mining con Bitcoin para aprovechar el poder de cómputo de la main chain en la validación de bloques y al mismo tiempo emplean una federación de validadores para gestionar el puente bidireccional y custodiar los fondos bloqueados. Esta combinación permite cierto nivel de seguridad heredada de la main chain, pero la integridad del peg depende de la honestidad del grupo de validadores.

En contraste, otros proyectos adoptan modelos completamente federados o de Proof of Authority (PoA), donde un conjunto limitado de validadores autorizados controla la sidechain y el puente. En estos casos, la seguridad del sistema depende íntegramente de la honestidad de ese grupo, sin heredar la robustez de la main chain. Un ejemplo de esto es Liquid Network.

¿Qué es Proof of Authority (PoA)?

Proof of Authority (PoA) es un mecanismo de consenso donde solo un grupo limitado de validadores confiables y autorizados puede crear bloques y aprobar transacciones. La seguridad del sistema depende de la reputación y honestidad de estos validadores, en lugar de basarse en minería o staking.

Asimismo, en propuestas académicas basadas en proof-of-stake (PoS) se han explorado mecanismos híbridos, como el “merged staking”, donde los validadores de la sidechain también poseen participación en la main chain, reduciendo el riesgo de que la sidechain se convierta en un vector de ataque.

Riesgos y mitigaciones

1. Centralización de la custodia: cuando la sidechain opera con un conjunto limitado de validadores o una federación, la custodia de los activos bloqueados y el control del puente quedan concentrados en pocas entidades. Esa concentración incrementa el riesgo de colusión, fallas operativas o captura regulatoria (por ejemplo, congelación de fondos por órdenes legales), reduciendo la confianza y la resistencia del sistema frente a fallos sistémicos.

2. Vulnerabilidades del puente (bridge): los puentes constituyen uno de los puntos más complejos y críticos de la arquitectura. Errores en la lógica del peg-in/peg-out, validadores corruptos o pruebas criptográficas mal implementadas (como SPV forjadas) han sido explotados en numerosas ocasiones. Por ello, el bridge suele representar la superficie de ataque más frecuente y costosa.

¿Por qué los bridges son vulnerables?

Los bridges actúan como intermediarios que conectan cadenas independientes y manejan grandes cantidades de activos bloqueados. Su seguridad depende de la correcta implementación del software, de los validadores o de la federación que respalda el puente. Cualquier error, vulnerabilidad de código o ataque a los nodos responsables puede permitir robos, duplicación de tokens o retiros fraudulentos.

3. Impacto operativo y regulatorio: en esquemas con validadores identificables o controlados por pocas entidades, pueden surgir riesgos de censura o manipulación indirecta. Factores externos —como presiones regulatorias, incentivos económicos o sanciones— pueden afectar la disponibilidad del servicio, retrasar retiros (peg-out) o limitar el acceso de ciertos usuarios. Estos riesgos no derivan solo del control técnico, sino también de la interacción entre la gobernanza de la red y su entorno legal.

Mitigaciones

Las sidechains emplean diferentes estrategias para reducir los riesgos asociados a su operación. La primera línea de defensa son las auditorías de código y revisiones externas, que ayudan a detectar errores lógicos o vulnerabilidades antes de su explotación.

Otra medida frecuente es el time lock o periodo de contestación en los procesos de salida (peg-out). Estos añaden un retardo antes de liberar los fondos, otorgando tiempo para presentar fraud proofs en caso de actividad sospechosa.

Las pruebas formales y la verificación matemática del protocolo refuerzan la seguridad de los componentes críticos —como los puentes o las pruebas SPV— al eliminar errores de diseño. Por último, los sistemas de incentivos y penalizaciones (slashing) alinean los intereses de los validadores con la honestidad de la red.

¿Cómo reconocer una sidechain legítima?

Para evaluar si una sidechain es legítima, conviene comprobar que disponga de un mecanismo claro de puente bidireccional (two‑way peg) que permita mover activos hacia y desde la cadena principal, que su modelo de consenso, validadores o federación esté documentado públicamente y que explique que la seguridad no se hereda de la main chain, sino que depende de su propia infraestructura.

Gobernanza de las sidechains

La gobernanza de una sidechain varía según su grado de apertura y control. En modelos federados, un grupo limitado de entidades valida transacciones y gestiona el puente con la main chain, lo que facilita el cumplimiento de normativas pero reduce la descentralización y la resistencia a la censura.

Por su parte, las sidechains permissionless permiten la participación abierta de validadores o mineros, aumentando transparencia y descentralización, aunque con mayor complejidad y posibles retrasos en la finalización de bloques. Existen también modelos híbridos que buscan equilibrar seguridad técnica, eficiencia operativa y gobernanza flexible.

Para evaluar la solidez de una sidechain conviene observar métricas como el volumen de activos bloqueados, la actividad de transacciones, el tiempo de finalización, la distribución de validadores y la frecuencia de auditorías y actualizaciones del protocolo. Una participación diversa y un puente bien auditado son señales de buena salud, mientras que un control concentrado puede indicar vulnerabilidades estructurales.

6 Sidechains en el ecosistema Bitcoin

La adopción del concepto de sidechains en el ecosistema de Bitcoin surge como respuesta a una tensión histórica: ¿cómo ampliar las capacidades de la red sin comprometer su principio de inmutabilidad? Este enfoque fue formalizado por Blockstream en 2014 en el documento Impulsando innovaciones en blockchain mediante sidechains, donde se propuso una arquitectura para experimentar con nuevas funciones —como contratos inteligentes o mayor privacidad— sin alterar las reglas de consenso del protocolo principal.

Este enfoque también responde a un problema económico: el aislamiento de la liquidez en proyectos alternativos. Al permitir que los bitcoins bloqueados en la main chain se representen dentro de una sidechain (por ejemplo, como L-BTC o RBTC) mediante un mecanismo de peg-in federado, donde las entidades participantes custodian los BTC bloqueados, se fomenta un ecosistema financiero sobre Bitcoin sin necesidad de emitir nuevos tokens ni trasladar valor fuera de su dominio.

Por último, las sidechains ofrecen una alternativa a las limitaciones de escalabilidad de la capa base. A diferencia de los canales Lightning, que están diseñados para micropagos, las sidechains apuntan a transacciones de mayor volumen y funcionalidades más complejas, como exchanges descentralizados o emisión de activos, todo ello sin congestionar la mainnet.

Modelos implementados: RSK (Rootstock), Liquid Network y otros

Entre las implementaciones más relevantes en el ecosistema Bitcoin destacan RSK (Rootstock) y Liquid Network.

RSK es una sidechain orientada a contratos inteligentes que emplea merged-mining para aprovechar parte del hashrate de Bitcoin, lo que le permite heredar parcialmente la seguridad de la red principal.

Su activo representativo es RBTC, un token que mantiene paridad 1:1 con BTC y sirve como unidad de cuenta dentro de la sidechain. Sin embargo, su two-way peg es federado y no utiliza pruebas SPV, por lo que la custodia de los fondos depende de un grupo de entidades validadoras.

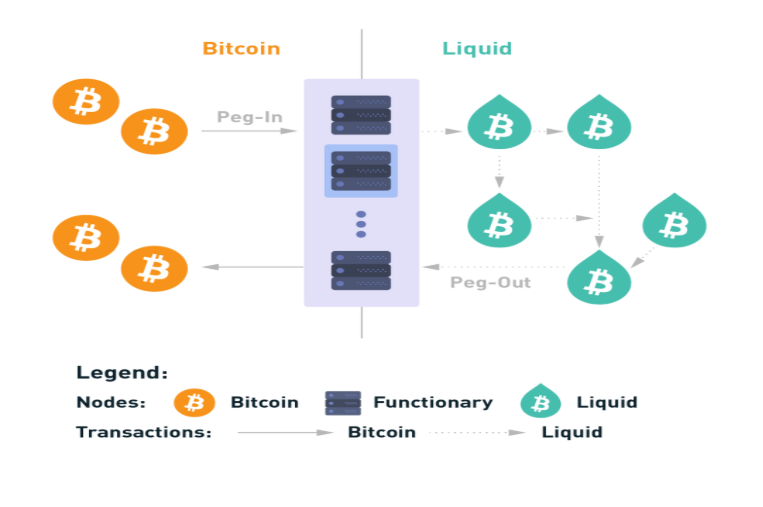

Por otro lado, Liquid Network, desarrollado por Blockstream sobre la plataforma Elements, es una sidechain federada pensada para liquidaciones más rápidas, privacidad (Confidential Transactions) y emisión de activos tokenizados; en Liquid los BTC pasan a ser representados como L-BTC y la custodia/validación la ejercen un conjunto de entidades (functionaries). En este caso, la seguridad del peg depende de la honestidad de estas entidades, no de pruebas SPV ni del consenso directo de Bitcoin.

Además, existen otras iniciativas y marcos: por un lado, el proyecto Elements, que es una plataforma para desplegar sidechains de manera flexible; por otro, propuestas como Drivechains (BIP-300/BIP-301), que buscan crear sidechains gestionadas directamente mediante la minería y el consenso de Bitcoin, sin depender de terceros o federaciones para validar los bloqueos y mantener la seguridad del peg.

Ventajas y desventajas en el contexto de Bitcoin

Las sidechains de Bitcoin aportan flexibilidad y capacidad de experimentación sin alterar el protocolo base. Permiten probar contratos inteligentes, ajustar tiempos de bloque o mejorar la privacidad, al tiempo que descargan parte de la actividad de la mainnet. Gracias a ello, facilitan usos como liquidaciones rápidas entre exchanges, emisión de tokens o entornos DeFi basados en BTC.

Las desventajas dependen del modelo de seguridad adoptado: las sidechains federadas priorizan la eficiencia, pero implican riesgos de custodia y censura; mientras que las basadas en merged-mining o staking buscan heredar seguridad de la cadena principal, aunque su solidez depende del grado de participación y los incentivos económicos.

Además, las opciones más descentralizadas —como las drivechains— requieren cambios de protocolo y amplio consenso, lo que complica su adopción. En cualquier caso, los puentes y mecanismos de two-way peg siguen siendo puntos críticos que demandan auditorías y diseños cuidadosos.

7 Sidechains en el ecosistema Ethereum

Una de las motivaciones fundamentales para el uso de sidechains en el contexto de Ethereum es la necesidad de escalar la red ante un creciente volumen de transacciones. La cadena principal de Ethereum tiene limitaciones en su capacidad de procesamiento (TPS) y el coste del gas puede aumentar significativamente en periodos de congestión, lo que reduce la accesibilidad para micropagos o aplicaciones con gran número de operaciones pequeñas.

En cuanto a los costes de gas, al mover transacciones a una cadena paralela —que normalmente aplica tarifas mucho más bajas— se puede reducir el coste unitario para el usuario o desarrollador. Por ejemplo, ciertas sidechains compatibles con EVM permiten el despliegue de contratos prácticamente sin cambiar el código, pero con tarifas notablemente menores que en la mainnet.

Además, las sidechains ofrecen interoperabilidad con Ethereum al permitir que ciertos activos como ETH se transfieran entre la red principal y la cadena lateral (a través de puentes o bridges), lo que facilita que desarrolladores desplieguen dApps con menor coste, mientras diversos ecosistemas pueden comunicarse.

Sidechains compatibles con EVM

Dentro del ecosistema Ethereum se destacan varias sidechains compatibles con la EVM, lo que permite reutilizar contratos escritos para Ethereum sin modificaciones sustanciales. Algunos ejemplos de tales cadenas son:

1. Polygon PoS (antes Matic): es una sidechain compatible con EVM que permite transacciones rápidas y económicas en Ethereum, usando una arquitectura de capas de consenso y ejecución.

2. Gnosis Chain (antes xDai Chain): Red EVM‑compatible centrada en bajas tarifas y gobernanza descentralizada, donde las transacciones se pueden pagar con stablecoins (xDAI).

3. SKALE Network: plataforma modular que permite desplegar sidechains ajustadas a distintos usos, totalmente EVM‑compatibles y con consenso Proof-of-Stake.

Ventajas y desventajas en el contexto de Ethereum

Las sidechains de Ethereum destacan por mejorar la eficiencia y escalabilidad de la red, al trasladar parte de las operaciones fuera de la mainnet. Este desahogo reduce la congestión y permite procesar transacciones de forma más rápida y económica, beneficiando especialmente a las aplicaciones con gran volumen de actividad.

Otra ventaja clave es su compatibilidad con la EVM, que posibilita reutilizar contratos inteligentes ya desarrollados sin modificaciones sustanciales. Gracias a ello, los proyectos pueden desplegarse con rapidez en entornos más flexibles y con mayor capacidad de personalización. Además, los puentes entre Ethereum y sus sidechains amplían la interoperabilidad, facilitando el movimiento de activos y la comunicación entre distintas redes.

No obstante, estas mejoras implican compromisos. Las sidechains no heredan directamente la seguridad de Ethereum: cada una depende de su propio consenso y validadores, lo que las expone a riesgos adicionales. Para alcanzar mayor rendimiento, algunas reducen la descentralización o la capacidad de ejecutar nodos completos. A esto se suman los riesgos asociados a los puentes, donde posibles fallos o vulnerabilidades en contratos inteligentes pueden afectar la integridad de los fondos.

8 Futuro de las sidechains: ¿cómo se puede mejorar la confianza en las sidechains?

El reto principal de las sidechains en Ethereum es elevar su nivel de seguridad sin depender por completo de la red principal. Para lograrlo, se exploran mecanismos criptográficos avanzados como las pruebas de conocimiento cero (zk-SNARKs y zk-STARKs), que permiten verificar los estados o transacciones de la sidechain en la mainnet sin revelar todos sus datos. De este modo, las cadenas laterales pueden demostrar su validez de forma más eficiente y transparente.

Otra línea de mejora es el anclaje parcial en la mainnet, donde ciertas pruebas o datos se validan directamente en Ethereum. Este enfoque permite que las sidechains hereden parte de la seguridad de la red principal, reduciendo riesgos y aumentando la confianza en sus operaciones.

En paralelo, el ecosistema Bitcoin también avanza en soluciones similares. Propuestas como BIP-300 y BIP-301 introducen la idea de usar el poder de la minería para asegurar el vínculo entre cadenas, mientras proyectos como ZeroSync experimentan con pruebas ZK aplicadas al estado de Bitcoin y sus sidechains. En conjunto, estas innovaciones apuntan a un futuro donde las sidechains podrán ofrecer más rendimiento sin renunciar a la seguridad y verificabilidad que distinguen a las blockchains más consolidadas.

Si quieres conocer más sobre temas relacionados con las redes de criptomonedas, te invitamos también a que leas y compartas estos artículos de nuestra Criptopedia, donde podrás conocer más del ecosistema. Por ejemplo, ¿Qué es una blockchain (cadena de bloques) y cómo funciona? o ¿Qué son los nodos de Bitcoin y cómo funcionan?