-

La era post-cuántica de bitcoin es un debate en el aire tras el último avance en chips de Google.

-

Bitcoin podría mudar su algoritmo de hash sobre la marcha en caso de una ruptura del SHA-256.

Recientemente, la gigante tecnológica Google lanzó al mercado un chip cuántico llamado Willow. La capacidad de procesamiento de este chip se ha descrito de manera atractiva para el marketing, diciendo que puede resolver en 5 minutos un problema matemático «que a una supercomputadora le demoraría 10 septillones de años (es decir, 10 25), un número que excede ampliamente la edad del Universo”. Pese a que esta tecnología está en fase experimental y no tiene aplicaciones prácticas, su existencia se estima determinante para el futuro de los sistemas computacionales y de criptografía.

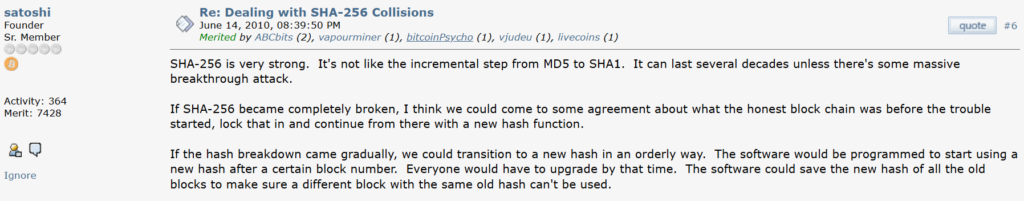

Satoshi Nakamoto ya había previsto algo así en 2010, cuando imaginó la posibilidad de que el algoritmo SHA-256 fuese destruido. El creador de Bitcoin no menciona qué ni cómo podría destruir esta función hash, pero expone las consecuencias de que una tecnología cualquiera dejara obsoleto dicho algoritmo.

SHA-256, cuyo nombre es Secure Hash Algorithm 256, es una función criptográfica que convierte cualquier bloque de datos en una cadena de caracteres de longitud fija de 256 bits. Este algoritmo tiene dos características que lo hacen de alta seguridad.

Una es que posee irreversibilidad, pues a partir de los datos encriptados por el hash no pueden recrearse, en vía inversa, los datos originales. Otra es que es resistente a las colisiones: está diseñado para evitar que dos entradas distintas produzcan la misma cadena numérica. La colisión o repetición de estas series numéricas traería consecuencias como replicación de direcciones de bitcoin, lo que vulneraría el funcionamiento integral de la red y su capacidad para salvaguardar la propiedad digital.

Según Satoshi, SHA-256 ya era “bastante fuerte” en 2010, intuyendo que este algoritmo podía conservar vigencia por varias décadas de no suceder un ataque masivo a la red. Es una realidad que ésta ha conservado dicha vigencia por una década y media, y tendría que perdurar al menos dos décadas para que la predicción del creador de Bitcoin se cumpla.

De cualquier manera, Satoshi consideró que, de existir una tecnología capaz de romper la función de hash, como la computación cuántica, cuya capacidad de procesamiento es superior a todo lo conocido actualmente, ello no significaría el fin del mundo para Bitcoin, que es un sistema abierto, libre y puede ser modificado sobre la marcha para sortear dificultades de toda clase.

Si SHA-256 se rompiera por completo, creo que podríamos llegar a algún acuerdo sobre cuál era la cadena de bloques legítima antes de que comenzaran los problemas, fijarla y continuar desde allí con una nueva función hash.

Satoshi Nakamoto, creador de Bitcoin.

Seleccionar un punto de partida nuevo para Bitcoin después de la destrucción de su algoritmo implicaría que todos los nodos y participantes de la red aceptarían una cadena como la verdadera, y que tienen los incentivos para hacerlo.

Posteriormente, Satoshi entra en detalles técnicos sobre cómo preservar la red tras un quiebre de SHA-256:

“Si la ruptura del hash se produjera gradualmente, podríamos realizar la transición a un nuevo hash de manera ordenada. El software estaría programado para comenzar a usar un nuevo hash después de un cierto número de bloque. Todos tendrían que actualizar su cliente de bitcoin en ese momento. El software podría guardar el nuevo hash de todos los bloques antiguos para asegurarse de que no se pueda usar un bloque diferente con el mismo hash antiguo.”

Satoshi Nakamoto, creador de Bitcoin.

Otros bitcoiners opinaron sobre la función hash y Bitcoin

Theymos, una figura bien conocida en la comunidad de Bitcointalk que ha fungido como administrador del foro desde sus inicios, coincidió con Satoshi en que la “criptografía rota” no podría ser el final de bitcoin si la moneda se hiciera popular, lo cual terminó sucediendo.

Dado que la cadena de bloques se puede bifurcar sin perder demasiados datos, es posible realizar modificaciones en todos los aspectos de BitCoin. Si se violara SHA-256, se lanzaría una nueva versión de BitCoin que utilizaría una función hash más sólida para las direcciones.

Theymos, moderador de Bitcointalk.

Según EricJ2190, otro forero antiguo e inactivo desde 2015, incluso SHA-1 no había tenido colisiones conocidas para el año 2010, quince años después de su publicación, dando a entender que esta familia de funciones de hash son bastante robustas y resistentes al paso del tiempo, incluso si van quedando desactualizadas.

Luke Dashjr, otro desarrollador de bitcoin que sigue activo, comentó en 2011 que las soluciones propuestas por Satoshi y otros comentadores un año antes eran algo simplificadas. Especialmente porque en un solo año, Bitcoin habia cambiado considerablemente:

“‘Cambiar’ a un nuevo hash significa crear un nuevo protocolo (posiblemente derivado del existente) y una red completamente nueva (posiblemente basada en un bloque génesis que ofrezca fondos de bitcoin a las direcciones SHA-256 que los tenían pendientes). En 2010, solo había un único cliente, y reinventar todo puede haber parecido una solución sencilla. Pero a partir de 2011, estamos empezando a ver implementaciones alternativas de Bitcoin, y para cuando SHA-256 se rompa, sin duda tendremos muchas posibilidades diferentes.

Luke Dashjr, desarrollador de Bitcoin.

Tanto Satoshi como colaboradores de Bitcointalk están de acuerdo en que el protocolo de Bitcoin, y especialmente sus desarrolladores, poseen la capacidad de preservar y trasladar íntegramente los registros de propiedad dentro del sistema mientras “suben” la red sobre una función hash nueva, probablemente provocando una bifurcación del protocolo. Esta nueva función hash sería a prueba de computación cuántica.

Esfuerzos en esa dirección han sido realizados por criptógrafos, y sus resultados son la función SHA-3, en cuya familia de algoritmos hay por lo menos un par con más de 300 bits, y por lo tanto capaces de crear series numéricas más largas con mayor cantidad de combinaciones posibles.

Pero la serie de desarrollos más importantes para defender la criptografía del futuro proviene de la “criptografía post-cuántica” (PQC), de la que han surgido nuevos algoritmos de hash, como los basados en retículas (lattice-based), la criptografía basada en hash, que incluye versiones modernas de sistemas como las firmas Lamport y el esquema de firma Merkle; y la criptografía basada en código.