-

Si exchanges entregan a firmas de análisis las descripciones se comprometería la privacidad.

-

Un desarrollador llama a eliminar por completo la descripción de pagos en la red Lightning.

Tras el amplio revuelo de los monederos de Bitcoin (BTC) que se plegaron a la «regla de viaje» para cumplir con las regulaciones suizas y neerlandesas, un desarrollador advirtió que algo igual pudiera gestarse en la red Lightning (LN, por sus siglas en inglés), la solución para micropagos de la criptomoneda.

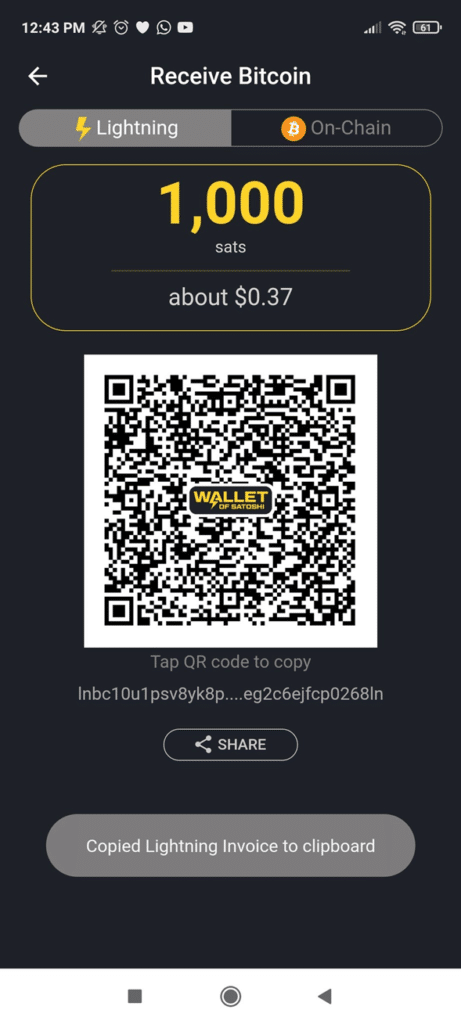

En una publicación en el blog de la Fundación Linux, el desarrollador «Armdxxi» dijo que cuando un nodo de Lightning crea una factura con el formato BOLT11, que incluye una descripción de para qué es el pago, ésta es firmada por el emisor con información detallada. El proceso de verificación de firmas valida que provenga de un nodo específico y que esté inalterado.

Pero ahí viene el detalle. Esa descripción podría ser «explotada» por «malos actores» dentro del espacio regulado. Y los usuarios, incautos, están aceptándolo sin siquiera conocer las repercusiones.

Una factura BOLT11 es el mecanismo más usado en la solución de segunda capa de Bitcoin. En él, el receptor de los fondos genera un código QR con la factura de pago, la cual permite añadir una descripción que, en este caso, es el problema.

¿Cómo funciona?

Hay formas con las cuales, a través de LN, se puede generar un proceso similar al del protocolo AOPP. Con él, los usuarios de monederos de Bitcoin deben firmar un mensaje desde una dirección para demostrar que es suya, en el momento que hacen retiros de más de USD 1.000 desde exchanges de criptomonedas centralizados.

La verificación de los nodos conoce-tu-cliente (KYC, por sus siglas en inglés) es uno de esos procesos. Acá, se puede crear una «factura especializada» para verificar esos puntos.

Esa «factura», que incluye el formato BOLT11, debe ser llenada con información personal en la descripción y luego entregada al servicio. Lo delicado es que esa información se puede almacenar y compartir en una base de datos de usuarios. Lo mismo pasa con los nodos, cuya información puede parar en manos de reguladores y gobiernos.

Para Armdxxi, eso es más que suficiente para recomendar a los desarrolladores de monederos compatibles con la red Lightning a que eliminen la posibilidad de que los usuarios firmen declaraciones con sus nodos.

«Al igual que con la eliminación generalizada de AOPP de las carteras de hardware/software, los exchanges pueden dejar de esperar que los usuarios sean capaces de entregar esta información con facilidad», expresó el desarrollador.

Motivo de pago, la otra manera

La segunda manera en que se puede estar facilitando la regla de viaje en la red Lightning es con la agregación de motivos de pago en las transacciones bajo el formato BOLT11. Acá el papel lo juega el receptor de fondos.

Si bien en teoría el pagador y el beneficiario son los únicos que conocen el motivo del pago, los «custodios» de fondos pudieran ver y almacenar esa información.

Por eso, alerta el desarrollador, si los exchanges transmiten facturas a empresas de análisis de blockchains, como Chainalysis o Messari, «podría ser bastante revelador», en el entendido de que se podría conocer, por ejemplo, el nombre de usuario interno que está pagando, qué nodo de Lightning está recibiendo el envío, el monto total y la descripción.

Esta información recopilada en masa permite mapear puntajes de riesgo en toda la red. Estas puntuaciones de riesgo darán lugar a problemas de censura. Además, pueden compartir propietarios de nodos sospechosos y sus transacciones conocidas con partes malintencionadas.

Armdxxi, desarrollador de la red Lightning.

Para el especialista, esto puede subsanarse comunicando claramente que la información que los usuarios ingresan en las facturas podría ser verificada por terceras partes. No obstante, lo ideal es que los desarrolladores de monederos eliminen las descripciones por completo, sugirió.

Plegados a la regla de viaje

Esta posible vulneración de la privacidad en la red Lightning de Bitcoin se conoce tras haberse hecho viral el caso de los monederos de criptomonedas que decidieron plegarse a la recomendación del Grupo de Acción Financiera Internacional (GAFI) para operar en Suiza y los Países Bajos.

Tal como lo reportó CriptoNoticias hace unos días, empresas como Trezor, BitBox y BlueWallet integraron en sus productos un protocolo que envía automáticamente a los exchanges una prueba de propiedad de monederos los personales.

Si bien Trezor reculó al día siguiente y desistió de incorporar el cuestionado protocolo (posiblemente impulsado por el duro repudio de la comunidad bitcoiner) otras empresas de su competencia perduraron con la decisión.

Así, y dado el impacto y crecimiento de la red Lightning de Bitcoin, resulta importante el aporte del desarrollador, cuya intención es velar por la privacidad ante todas las cosas.

Actualmente se está explotando lo suficiente con las facturas de BOLT11, por lo que deberíamos preocuparnos por esto. Mi recomendación es eliminar la posibilidad de que los usuarios se disparen en el pie. Esto puede suceder hoy en la capa de aplicación al eliminar las descripciones de los monederos. La falta de soporte de descripción ayudará a obstaculizar la capacidad de vigilancia masiva en el espacio Lightning.

Armdxxi, desarrollador de la red Lightning.