-

140 cepas de ransomware estuvieron activas durante el 2021.

-

Los hackers piden, además de bitcoins, monero (XMR) como pago para cesar los ataques.

Más de 600 millones de dólares (USD) en pagos de ransomware se registraron en 2021, una actividad que creció notablemente y cuyos números pueden aumentar todavía más, pues se trata de una subestimación de la firma de análisis de blockchains Chainalysis.

En una publicación en su blog, la empresa analítica precisó que el monto total en dólares por estos ataques, que se definen como secuestro de datos, puede terminar siendo mucho mayor para el lapso que comprende el 2021, cuya cifra, de momento, asciende a los USD 602 millones. De hecho, estiman que el año recién culminado podría ser mucho más grande para los ransomware.

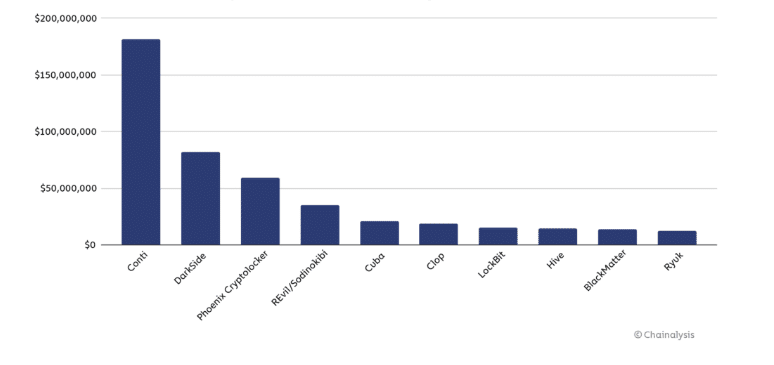

La firma sostiene que, en 2021, Conti fue la cepa de ransomware que más utilizaron por los hackers. Hablan de que, con ese virus, extorsionaron alrededor de USD 180 millones a sus víctimas.

Otra cepa con gran actividad fue DarkSide, tanto por los fondos totales extorsionados, como por su papel primordial durante el ataque al oleoducto Cololonial Pipeline, que fue uno de los más notables durante el 2021 y que generó escasez de combustible en varias ciudades de Estados Unidos.

Para Chainalysis, ese ataque recuerda que los ransomware son altamente peligrosos, pues con frecuencia se dirigen a una infraestructura crítica que permite mantener a un país en funcionamiento.

140 cepas de ransomware al acecho

La firma resalta que, durante el 2021, al menos 140 cepas de ransomware recibieron pagos de sus víctimas. Comparan con 2020, cuando 119 cepas estuvieron activas y 2019, cuando 79 protagonizaron los ataques.

Esas cifras son emblemáticas del intenso crecimiento del ransomware que hemos visto en los últimos dos años. La mayoría de las cepas de ransomware van y vienen en oleadas, permaneciendo activas durante un breve período de tiempo antes de volverse inactivas.

Informe Chainalysis.

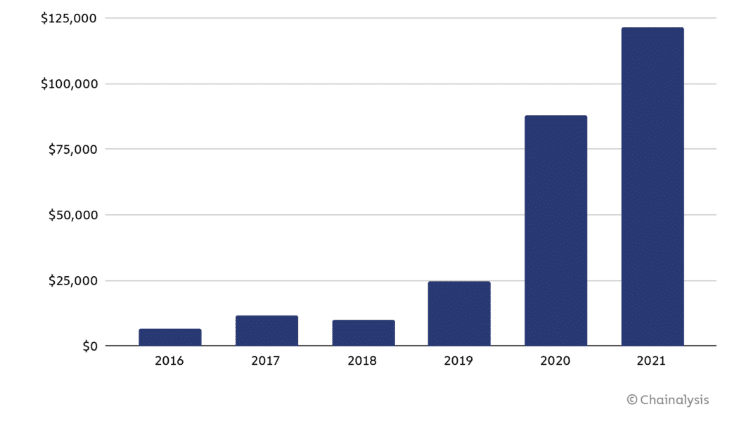

Describen también que el tamaño promedio de pagos de ransomware en 2021 fue de USD 118 mil, frente a los USD 88 mil de 2020 y los USD 25 mil de 2019. Los pagos récords, de hasta USD 40 millones, fueron recibidos por la cepa Phoenix Cryptolocker.

Explican que el aumento en los montos de los rescates responde al enfoque de los hackers, que dirigen sus ataques contra grandes empresas y organizaciones. Una estrategia que, según la firma, «está habilitada en parte por el uso que hacen los atacantes de ransomware de herramientas proporcionadas por proveedores externos para que sus ataques sean más efectivos».

Fondos destinados a mejorar sus ataques

Durante el año pasado, el 16% de los fondos obtenidos por los ataques fueron usados por los hackers para obtener herramientas y servicios que incrementaron sus ataques. Igualmente, lo comparan con 2020, cuando el 6% del monto se usó para esos mismos fines.

Si bien es posible que parte de esa actividad constituya lavado de dinero en lugar de la compra de servicios ilícitos, creemos que el aumento del uso de esos servicios es una de las razones por las que los atacantes de ransomware se volvieron más efectivos en 2021, como lo demuestra el aumento del tamaño promedio de pago de las víctimas.

Chainalysis, firma de análisis de blockchains.

Hablando sobre lavado, explicaron que la mayor parte de los fondos obtenidos por las cepas de ransomware fueron enviados a exchanges centralizados, como Binance o Coinbase. También destacaron exchanges de alto riesgo, donde hay menores restricciones, «pero en su mayoría incorporan exchanges con programas de cumplimiento más establecidos».

Asimismo, destacan que hubo una cantidad importante de fondos llevados a mixers (mezcladores) y otras direcciones que, comúnmente, se asocian a otras formas de actividades ilegales.

Cambios de nombre, una estrategia de los atacantes

Chainalysis se refirió a la actividad promedio de las cepas de ransomware y que, por lo general, estuvieron activas por al menos dos meses en 2021. Esto respondió a que cambiaban de nombre.

Explican que el año pasado, los atacantes de ransomware, tras afirmar públicamente que cesarían operaciones, aparecían de nuevo poco después, pero con otro nombre. Esto lo determinaron por las similitudes en el código del ransomware.

«Entonces, si bien al menos 140 cepas de ransomware estaban activas en 2021, muchas de esas cepas de hecho estaban a cargo de los mismos grupos de ciberdelincuentes», señaló la firma.

«Estas cepas intentan crear la ilusión de que pertenecen a diferentes organizaciones ciberdelincuentes mediante la creación de sitios de pago de víctimas separados y otra infraestructura, pero comparten similitudes en su código», añadió.

Para Chainalysis, los ransomware, además de ser peligrosos, también son una de las formas más dinámicas y de constantes cambios en los delitos relacionados a las criptomonedas. «Entre cambios de marca constantes, estrategias cambiantes de lavado de dinero y la influencia de la geopolítica, es difícil saber qué vendrá después», apuntan.

El tamaño de los pagos a ransomware ha crecido notablemente desde 2016. / Fuente: Chainalysis.

Mucho ojo con Monero

Chainalysis resaltó que una tendencia que se debe tomar en cuenta son los pagos de rescates con la criptomoneda monero. Analistas han visto que cada vez más atacantes exigen que las víctimas paguen con este criptoactivo, cuya principal característica es el anonimato que ofrece.

Explican que si bien gran parte de los atacantes siguen pidiendo bitcoins como pago, «los profesionales de la seguridad cibernética y las fuerzas del orden deben estar atentos a las notas de rescate que solicitan Monero».

«O con activos asociados con otros protocolos con características de mejora de la privacidad, ya que esto cambiará las tácticas de investigación que deben emplear», finalizan.