-

El atacante controló directamente las claves privadas y drenó los fondos.

-

Un investigador vinculó el ataque a una red de robos que habría afectado a más de 50 víctimas.

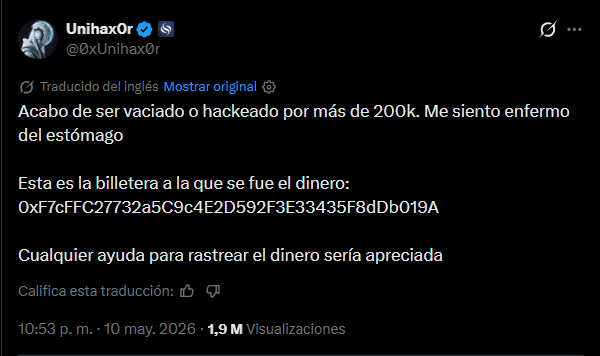

Un usuario identificado en X como ‘0xUnihax0r’ reportó el 10 de mayo el robo de más de USD 200.000 de dos wallets que operaban en las redes Ethereum, Base (una cadena de segunda capa de Ethereum) y BNB Chain. El desarrollador e investigador on-chain conocido como The Smart Ape determinó que el ataque fue un compromiso de clave privada.

Este tipo de vulnerabilidad se refiere a que el hacker no engañó a la víctima para que firmara una autorización fraudulenta, sino que habría controlado directamente las wallets y firmó las transacciones en su nombre, vaciándolas posteriormente.

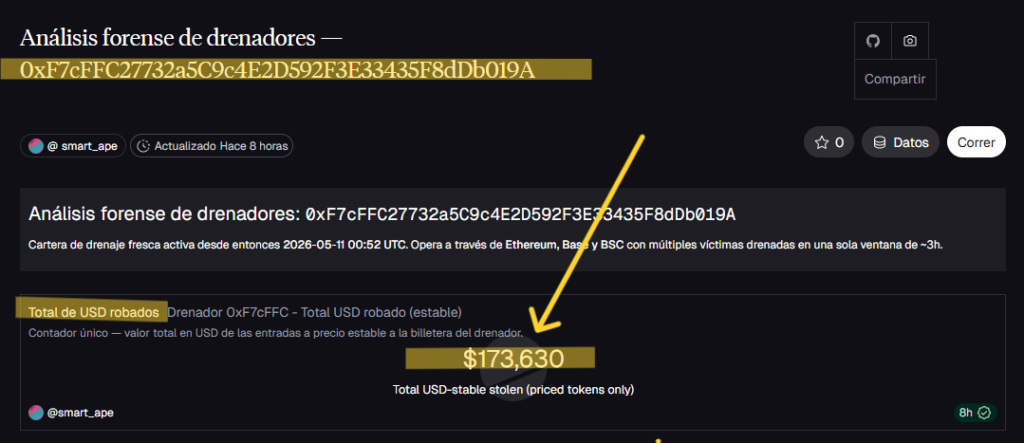

Según el análisis de The Smart Ape, el vaciado ocurrió entre las 00:52 y la 01:27 UTC del 11 de mayo y en menos de 35 minutos, según este investigador, el atacante habría extraído los fondos. Para el momento de la publicación de esta nota, la dirección del hacker tenía USD 173.000 en activos extraídos de al menos cinco wallets distintas.

El analista identificó que el atacante envió 0,02 ETH a una de las wallets comprometidas para financiar las comisiones necesarias para ejecutar las transferencias salientes, y tres minutos después comenzó el vaciado.

Ese mecanismo, según The Smart Ape, solo es posible con acceso directo a la clave privada: quien solo tiene una autorización de gasto no puede fondear gas en una wallet ajena ni firmar transferencias arbitrarias.

Contexto: hackers roban claves privadas de usuarios de Ethereum

Specter, otro investigador on-chain, situó el incidente del usuario 0xUnihax0r dentro de un patrón de ataque más amplio. Según su análisis, entre el 21 de marzo y el 10 de mayo una misma red de ataques habría robado más de USD 665.000 a más de 50 víctimas mediante compromiso de claves privadas, aunque no afirmó que el hackeo a 0xUnihax0r haya estado involucrado en esa misma red.

Adicionalmente, este robo se produce después de que CriptoNoticias reportara el drenaje de 572 wallets de Ethereum entre el 29 y el 30 de abril, con pérdidas totales de USD 760.000. Si bien los investigadores no confirmaron una conexión directa entre ese drenaje y el hackeo a 0xUnihax0r, el mecanismo y el perfil de ataque son idénticos: compromiso de claves, vaciado automatizado y uso de protocolos descentralizados para dificultar el rastreo posterior.

Sin embargo, el vector exacto de filtración de las claves no está determinado. La víctima señaló que ambas wallets fueron generadas originalmente en SIGMA (un bot de Telegram para creación de wallets) e importadas luego en las aplicaciones GMGN y Rabby.

Ese flujo de generación e importación es el principal sospechoso, aunque los investigadores manejan hipótesis adicionales: malware infostealer (ladrón de información) instalado en el dispositivo que captura claves almacenadas o copiadas al portapapeles, una extensión de navegador maliciosa que interceptó las claves durante el proceso de importación, o un episodio de phishing que la víctima no recordó.

¿Qué hacer si tus claves están comprometidas?

Ante este tipo de ataques, The Smart Ape tiene una recomendación concreta dirigida a quienes hayan almacenado claves privadas o frases de recuperación en gestores de contraseñas o en bots de trading que exigen pegar la clave directamente en la aplicación: rotar esas claves de inmediato.

Según este investigador, el perfil de víctimas en ataques recientes incluye tanto wallets con años de inactividad como direcciones activas en el último año, lo que sugiere, según The Smart Ape, que el atacante consolida múltiples fuentes de claves filtradas y aplica un filtro de rentabilidad antes de ejecutar el vaciado. En términos prácticos: una wallet olvidada con saldo es exactamente el objetivo que estos scripts buscan.

El caso de 0xUnihax0r, como el de las 572 wallets drenadas en abril, ilustra que el vector no discrimina por antigüedad ni nivel de actividad de la wallet: el único denominador común es que la clave apareció en algún lugar al que el atacante tuvo acceso.