-

El indicio más claro que encontró el investigador para su análisis es que el ETH robado era nativo.

-

El drenaje ocurrió en solo 13 horas, sugiriendo el uso de un script automatizado.

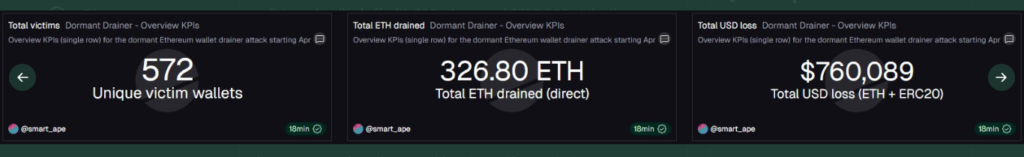

El atacante que drenó las 572 wallets de Ethereum con un total de USD 760.000 tenía acceso directo a las claves privadas de todas ellas. Esa es la conclusión central del análisis on-chain publicado por el investigador conocido como The Smart Ape sobre el robo de fondos en direcciones de Ethereum ocurrido entre el 29 y el 30 de abril.

La señal más clara, según The Smart Ape, es que el 99% de los fondos extraídos era ether (ETH) nativo. De acuerdo con su informe, solo apareció un token adicional en todo el incidente (402 SAI, equivalentes a unos USD 8.900), por lo que descartaría otros vectores usados en este tipo de robos:

El conjunto de herramientas estándar de drenaje como servicio trabaja engañando a los usuarios para que firmen aprobaciones. Una vez que esa firma está en la cadena, el drenador extrae USDC, USDT, WETH, cualquier cosa con una aprobación. Verías una larga y fea lista de tokens. Las salidas solo en ETH son la firma de alguien que firma las transacciones él mismo, es decir, que tiene la clave privada, no solo una autorización falsificada para mover fondos.

The Smart Ape, analista e investigador on-chain.

¿Qué aporta el tipo de wallets afectadas al análisis del ataque?

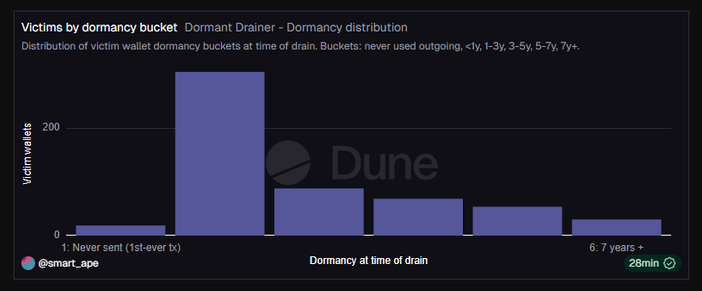

Como reportó CriptoNoticias, inicialmente se estimó que el ataque concentró wallets con años de inactividad, algunas con hasta 14 años de antigüedad.

No obstante, el análisis de The Smart Ape muestra que eso es solo parte del cuadro, ya que el 54% de las 572 wallets drenadas había tenido actividad en los últimos 12 meses, y otras 19 nunca habían enviado una sola transacción. «Esto es inusual porque la mayoría de los vectores de ataque conocidos apuntan a una población específica», señala el investigador.

El siguiente gráfico compartido por el investigador revela el tiempo de inactividad de las wallets afectadas al momento del drenaje:

«Este (atacante) parecía tener una clave para cada tipo de wallet a la vez», por lo que esta heterogeneidad descarta que el hacker haya explotado una vulnerabilidad puntual de una herramienta o período específico, en la visión del analista.

Más características del ataque a las wallets de Ethereum

Conforme al análisis on-chain de The Smart Ape, el ataque tuvo otras dos condiciones que permiten reconstruir cómo operó el atacante.

La primera es el ritmo. 572 wallets drenadas en 13 horas es veloz, pero no irregular, aseguró el investigador. La hora pico, las 5:00 UTC del 30 de abril, concentró 244 wallets vaciadas en sesenta minutos, por lo que «esa cadencia es consistente con un script iterando a través de una lista», señaló.

También es inconsistente con un embudo de phishing: las campañas de phishing gotean durante días, a medida que los usuarios abren correos o mensajes directos.

The Smart Ape, analista e investigador on-chain.

Y la segunda es el comportamiento posterior al drenaje. Tras el hackeo, los fondos fueron consolidados y enviados en una sola transacción al protocolo ThorChain, desde donde se puentearon a Bitcoin y Monero, como lo informó CriptoNoticias. The Smart Ape detalla que antes de esa transferencia el atacante envió dos transacciones pequeñas de prueba de 0,02 ETH y 2 ETH para verificar el camino de salida, y esperó tres horas tras completar el drenaje antes de mover el dinero.

¿Qué pudo originar el robo?

La hipótesis más plausible, según The Smart Ape, es la filtración de LastPass de agosto de 2022, cuando atacantes obtuvieron acceso a bóvedas de contraseñas cifradas que muchos usuarios usaban para almacenar frases de recuperación y claves privadas.

«El cronograma encaja: para 2026, el descifrado por fuerza bruta mediante GPU contra las bóvedas más débiles está alcanzando madurez», escribe el analista. Chainalysis y otros investigadores ya habían vinculado robos anteriores sin atribución a esa misma filtración, según The Smart Ape.

Otros vectores posibles, de acuerdo con el investigador, son versiones comprometidas de bibliotecas de wallets o bots de trading que exigen al usuario pegar su clave privada directamente en la aplicación. Esto explicaría la presencia de wallets activas en el último año entre las víctimas. Una filtración del backend de cualquiera de esos servicios produciría exactamente el tipo de wallets activas que conforman la mitad de la lista de víctimas:

Bots de snipe, bots de copia de trading, bots de MEV: muchos de ellos requieren que los usuarios peguen una clave privada directamente en la aplicación.

The Smart Ape, analista e investigador on-chain.

La conclusión de The Smart Ape es que el atacante probablemente consolidó múltiples fuentes de claves filtradas en una sola lista, aplicó un filtro de rentabilidad (solo wallets con saldo por encima de un umbral) y ejecutó el drenaje en un solo barrido coordinado.

«Eso explica por qué la distribución de inactividad es tan desordenada: wallets antiguas de ICO junto a instalaciones recientes de MetaMask, porque lo único que tienen en común es que su clave apareció en algún lugar al que este atacante tiene acceso», detalló el analista.

Así, mientras el vector de ataque sigue sin confirmación, para quienes hayan almacenado claves privadas o frases de recuperación en LastPass, Bitwarden o cualquier gestor de contraseñas comprometido en los últimos años, The Smart Ape tiene una recomendación concreta: «Rotá esas claves. La wallet que olvidaste que tenías en 2018 es exactamente la que este script está buscando».