-

Ransomware está claramente pagando a los delincuentes rusos.

-

Un gran número de profesionales de la seguridad en informática recomiendan no pagar los rescates.

Según un informe de Flashpoint, el virus ransomware, el cual secuestra los datos del computador de la víctima a cambio de un rescate en criptomonedas, le genera alrededor de 7.500 dólares mensuales a los delincuentes.

Flashpoint, firma de inteligencia cibernética, lleva a cabo desde diciembre del año pasado una investigación en la que supervisan una operación ransomware fuera de Rusia. A través de la investigación lograron echar un vistazo de las tácticas y técnicas utilizadas por a quien ellos llaman “El jefe de campaña”.

Flashpoint descubrió que durante un mes, un jefe puede recibir un promedio de 30 pagos de rescate con un valor de 300 dólares cada uno, permitiendo a este quedarse con alrededor de 7.500 dólares y el resto repartirlo a sus socios como pequeños porcentajes de ganancias.

Vitali Kremez, analista de inteligencia de ciberdelincuencia de Flashpoint dijo:

«Ransomware está claramente pagando a los delincuentes rusos. Las empresas y los usuarios se enfrentan a una desgracia proporcionalmente mayor al reto de proteger sus datos y operaciones de un secuestro, el cual no ofrece garantías de que al realizar el envío del pago del rescate, se dará a cambio los datos encriptados».

Vitali Kremez,

Analista de Inteligencia de Ciberdelincuencia

Se ha sugerido que alrededor del 93% de todos los correos electrónicos que hacen phishing, método utilizado por delincuentes cibernéticos para robar información, engañan a los usuarios para hacer clic en vínculos maliciosos o archivos adjuntos que terminan instalando el virus en el sistema del usuario. La infección del virus comienza con la encriptación de archivos, seguida de la exigencia de un rescate en criptomonedas.

Lo que convierte a ransomware en la herramienta favorita de los delincuentes, es que cuando un usuario paga el rescate, el dinero llega al instante a la cartera del perpetrador. Además, debido al pseudo-anonimato que existe en las transacciones de criptomonedas, estos se pueden sentirse seguros de que no serán descubiertos fácilmente.

«Los delincuentes siempre escogerán a la víctima más fácil para infectarla. El cálculo que hacen se basa en cuán fácil sería instalar el malware en la computadora de ese usuario, cuánto dinero se cree podría obtenerse como rescate y cuán rápido pagarían, así como también los riesgos de ser capturado o descubierto por las autoridades».

Vitali Kremez,

Analista de Inteligencia de Ciberdelincuencia

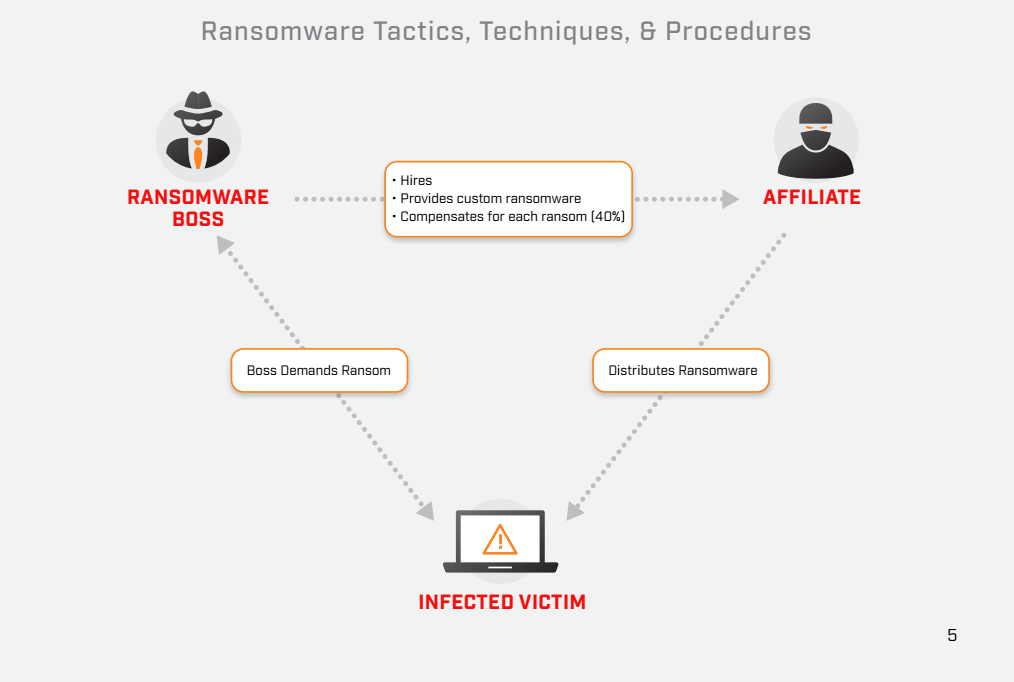

¿Cómo funciona la estafa?

Todo comienza cuando el jefe recluta a un equipo que esté dispuesto a ayudar a cambio de “mucho dinero”, destacando el hecho de que dichas personas no necesitan habilidades para hackear sistemas. Luego de tener el equipo completo, el jefe manda los ransomware personalizados a sus reclutas para que consigan computadores que puedan ser infectados por medio de spam, phising o sitios de torrents.

Cuando el computador de una víctima es infectado, los archivos son cifrados y en la pantalla aparece un mensaje con una dirección a donde mandar las criptomonedas o con instrucciones a seguir para ponerse en contacto con quien recibirá el pago, el jefe.

A pesar de que hay miles de personas que han caído en esta estafa, no todas las victimas están dispuestas a pagar el rescate. Para muchos es mejor formatear el disco duro de su computador y utilizar un respaldo. Además, en el informe de Flashpoint dice “A pesar de que la pérdida de datos puede ser devastadora, Flashpoint ha observado que el envío de pagos de rescate no siempre funciona. En el caso de esta empresa criminal en particular, este grupo a menudo prefiere cobrar los pagos sin tener que proporcionar herramientas o métodos para las victimas afectadas”.

Un gran número de profesionales de la seguridad en informática recomiendan no pagar los rescates. Hacer el pago solo fomenta a que los atacantes mantengan la práctica, por lo que se recomienda tener una copia de seguridad actualizada, de modo que el sistema del computador pueda ser restaurado en caso de ser infectado con el virus.