-

10.000 perfiles completos con nombre real, seudónimo y dirección de wallet fueron expuestos.

-

El paquete filtrado comprende aproximadamente 750 megabytes de datos.

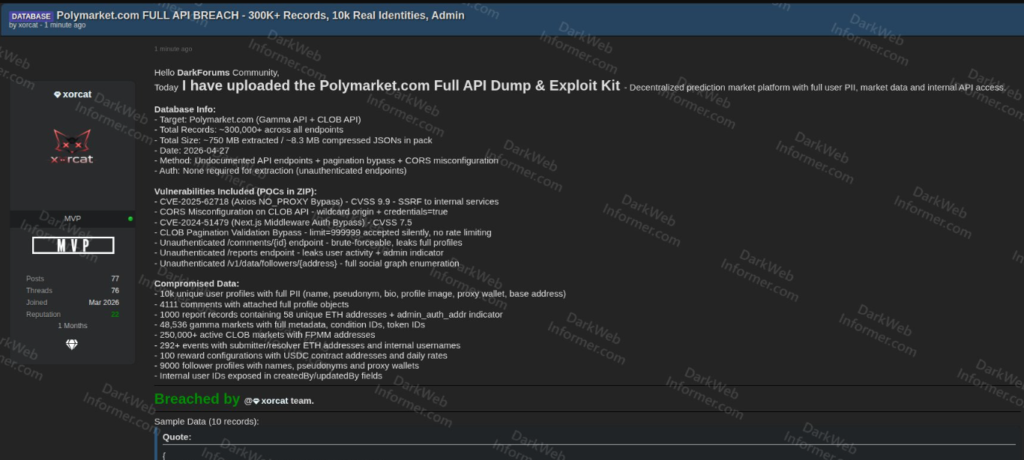

Un atacante identificado como «xorcat» publicó este 27 de abril más de 300.000 registros en un foro de cibercrimen extraídos del mercado de predicción Polymarket, de acuerdo con la alerta emitida hoy 28 de abril por Dark Web Informer, una firma especializada en monitoreo de amenazas en la web oscura. Al momento de esta redacción, desde Polymarket no han compartido ningún comunicado al respecto.

Conforme advierte Dark Web Informer, el riesgo más inmediato para los usuarios es el cruce de identidad con activos. Los datos filtrados incluyen 10.000 perfiles completos con nombre real, seudónimo y dirección de wallet, y 9.000 perfiles adicionales de seguidores con los mismos campos.

Esa combinación permite a un atacante identificar a una persona, conocer su dirección de wallet, consultar su saldo en la cadena y construir un ataque de phishing personalizado, es decir, un engaño dirigido específicamente a esa persona para que entregue acceso a sus fondos.

El equipo de Dark Web Informer detalló que el paquete filtrado comprende aproximadamente 750 megabytes de datos en bruto. Además de los perfiles de usuarios, incluye 4.111 comentarios con datos de perfil adjuntos, 48.536 mercados de la plataforma Gamma con sus identificadores internos, más de 250.000 mercados activos del sistema de órdenes de Polymarket con sus direcciones de contrato, y 100 configuraciones de recompensas con direcciones de contratos en la stablecoin USDC y tasas diarias.

También habrían quedado expuestos 1.000 registros de reportes internos que contienen 58 direcciones de Ethereum únicas con un indicador de autenticación de administrador, dato que podría orientar ataques dirigidos a cuentas con permisos elevados dentro de la plataforma.

¿Cómo ocurrió el ataque y la filtración?

Según Dark Web Informer, el actor extrajo los datos aprovechando fallas en las interfaces de programación (API) públicas de Polymarket: accesos sin autenticación que cualquier usuario podía consultar sin identificarse, y una configuración incorrecta que permitía solicitar volúmenes de datos sin límite.

El paquete publicado incluye además un script de extracción automática que continúa descargando datos frescos de Polymarket mientras esas vulnerabilidades permanezcan sin corregir, lo que significa que el volumen de datos expuestos podría seguir creciendo, señalan desde Dark Web Informer.

Finalmente, el actor señaló, conforme a la alerta, que Polymarket no cuenta con un programa de recompensas por bugs (un mecanismo mediante el cual las plataformas pagan a investigadores que descubren y reportan vulnerabilidades de forma privada antes de publicarlas) y que no fue notificada antes de la divulgación.

La ausencia de ese programa en una plataforma que maneja fondos reales de usuarios elimina el incentivo para la divulgación responsable y deja a los usuarios sin la protección que ese proceso ofrece.