-

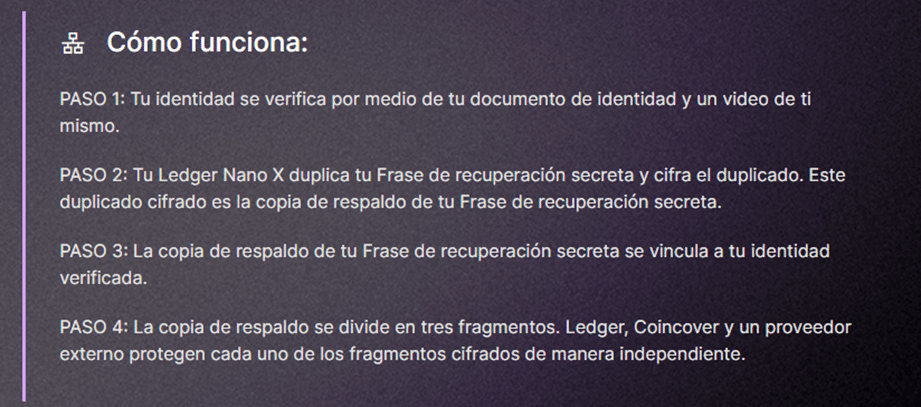

El sistema de recuperación de Ledger requiere pasar por un proceso de verificación de identidad.

-

Según Ledger la wallet se divide en 3 fragmentos, que es compartido entre 3 custodios.

Ledger, la compañía detrás de una de las hardware wallets más populares del ecosistema, reveló que sus dispositivos cuentan con un sistema de seguridad que copia y envía la semilla a un sistema en la nube. Según la compañía, con el objetivo de ofrecer un sistema alterno de recuperación. Si bien las intenciones pueden ser buenas, analicemos qué consecuencias puede traer para los usuarios este tipo de acciones.

El sistema Ledger Recover fue lanzado para la versión 2.2.1 de los dispositivos Nano X. Según describe la actualización, la función de esta nueva herramienta es copiar la semilla de recuperación, segmentarla, encriptarla y repartirlas entre 3 custodios, los cuales son Ledger, un proveedor de seguridad llamado Coincover y un tercero. De este último se especula que sería la compañía EscrowTech, dada las declaraciones del CEO de Ledger.

Ahora, si bien el sistema parece inofensivo, Ledger Recover tiene la particularidad de que requiere una verificación de identidad KYC. Esto hizo que llovieran críticas sobre Ledger sobre cuán seguro estarían los fondos de las personas.

Problemas de privacidad

El principal problema que afronta este nuevo sistema se relaciona con la privacidad de los datos. El proceso obligatorio de verificación de identidad para utilizar Ledger Recover rompe por completo la privacidad, que no solo Ledger, sino cualquier hardware wallet, debería ofrecer.

Si bien la compañía dice que los datos están a salvo, la seguridad de esa información no solo recae sobre Ledger, sino también sobre Onfido, que es la proveedora de servicios de verificación de identidad que utiliza la compañía. Es decir, dos compañías compartirán datos personales de las personas que utilicen este sistema.

Además de Onfido, la compañía anunció que la protección de la semilla recaerá sobre un “proveedor externo”, el cual se desconoce, y es imposible garantizar el tratamiento de la información de sus clientes.

Que los datos personales de los usurarios estén repartidos entre diferentes compañías puede tener repercusiones importantes por potenciales vulnerabilidades y robo de datos. Recordemos en 2020 Ledger sufrió la filtración de más de 9.000 correos electrónicos de sus clientes, a través del departamento de marketing, según lo reportó CriptoNoticias.

Rastreo de fondos

La relación entre Ledger y Onfido puede resultar un poco complicada para los usuarios. Según el portal web de la compañía, su objetivo es crear sistemas de verificación de identidad y validación de documentos.

Sin embargo, Onfido ya ha colaborado con algunos gobiernos. En 2021, la empresa prestó servicio a la INTERPOL para detectar e identificar documentos fraudulentos. También ha participado en otras ocasiones en el desarrollo de herramientas de identificación.

Este tipo de asociación puede crear una brecha en la privacidad, sirviendo para el rastreo de fondos. Onfido registrará y almacenará toda la información provista por los usuarios, mientras que Ledger será capaz de almacenar las semillas de recuperación (fragmentada). Esto podría significar que los gobiernos podrían presionar a Onfido para que compartan información de sus usuarios, tomando en cuenta que Onfido ya ha colaborado antes con aquellos.

De existir cooperación gubernamental, también se abre la posibilidad de incautación de fondos. Es decir, los gobiernos, al identificar las wallets de cada uno de sus usuarios, podrían drenar el dinero, dado que tendría acceso a las semillas de recuperación, en caso de algún proceso de incautación.

Vectores de ataque

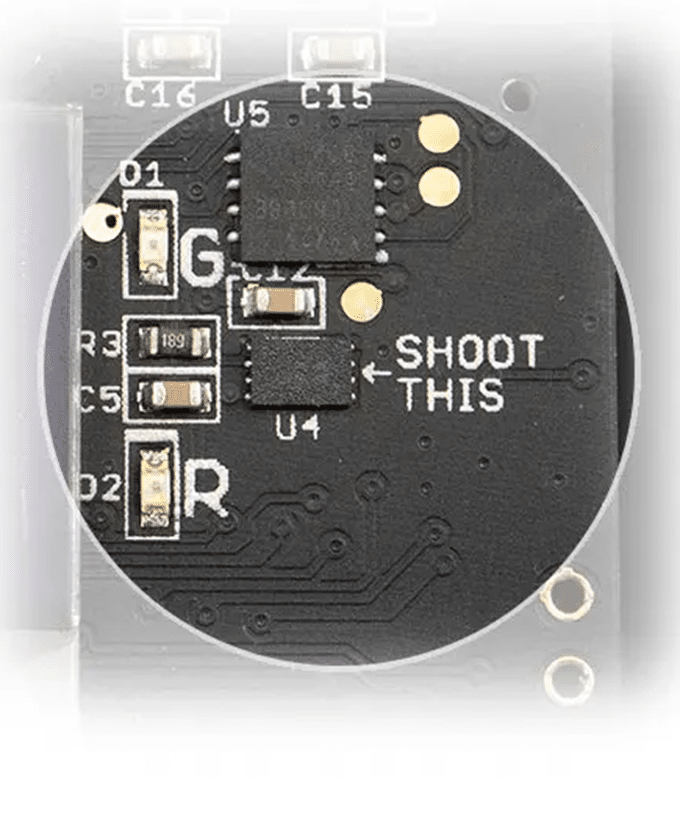

Al crear una nueva wallet en Ledger, se genera la semilla de recuperación dentro del dispositivo, específicamente en lo que se conoce como Elemento Seguro: un chip especializado con encriptación militar que garantiza que nadie pueda acceder a la semilla de recuperación, incluso teniendo acceso al dispositivo.

No obstante, al utilizar Ledger Recover el dispositivo hace una copia de la semilla y la envía a los tres custodios. El usuario que se identifica como Seth for Privacy, que se dedica a temas relacionado a la privacidad y criptografía, analizó esta situación. Seth comentó que es imposible auditar el hardware que copia y envía la semilla, debido a que se trata de un chip privado. Esto significa que se debe confiar 100% en Ledger respecto a la seguridad que ofrece este componente.

Este hardware, según Seth, abre la puerta a un vector de ataque, ya que existe un acceso a la semilla de recuperación, que puede ser vulnerado.

Ledger, por su parte, hizo declaraciones en defensa de este dispositivo, al que se le considera como un posible vector de ataque. En este caso, la compañía argumentó que siempre ha sido posible crear firmware que permita acceder a la semilla de recuperación almacenada en el Elemento Seguro. Aseguran, además, que el trabajo de Ledger es garantizar que dicho firmware no se implemente dentro del dispositivo, por lo que, para la empresa, usar un dispositivo significa confiar en ella.