-

Los canales ancla surgen como una respuesta a vulnerabilidades en Lightning.

-

El soporte de Eclair no incluye cambio automático de tarifas con canales ancla.

Eclair, monedero de Bitcoin que fue el primero en añadir soporte para la red Lightning en 2018, incluye en su más reciente actualización soporte experimental para los canales ancla de la red de canales de pago, como una respuesta a las vulnerabilidades halladas este año.

Mediante su perfil en Github, ACINQ, empresa detrás del desarrollo de Eclair, anunció la actualización a la versión 0.4.2 de su software este martes 13 de octubre. En el texto, se refieren a la posibilidad de aumentar las comisiones para confirmar en la cadena principal de Bitcoin transacciones de cierre de canales de Lightning, lo que se conoce como «canales ancla».

El principal beneficio de este tipo de canales es que es posible aumentar las tarifas en cadena de las transacciones de confirmación y HTLC una vez que están en el mempool para acelerar su confirmación.

ACINQ, equipo detrás de Eclair.

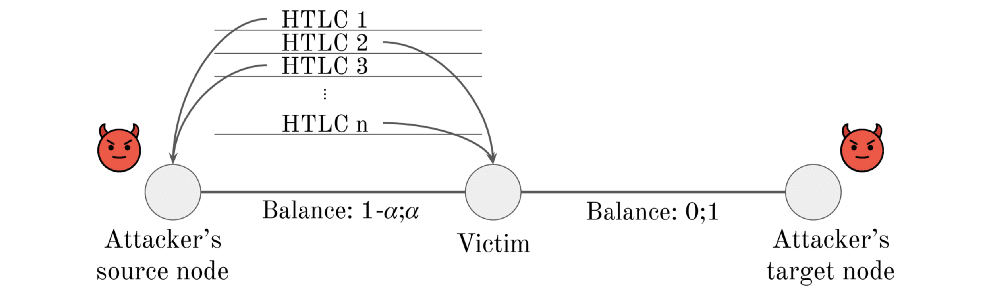

Sin la posibilidad de aumentar comisiones para confirmar las transacciones, los canales de Lightning están expuestos a posibles ataques que explotarían los Contratos Bloqueados por Hash y por Tiempo (HTLC). Los HTLC son parte del funcionamiento de esta red de segunda capa, empleando comprobantes de pago firmados con criptografía con un límite de tiempo para su confirmación, medido en bloques de la red Bitcoin.

Los creadores de Eclair exponen en su texto que el monedero es totalmente compatible con los canales ancla. Sin embargo, debido a su carácter experimental, «aún no se ha implementado el cambio automático de tarifas» y no recomiendan activar la opción por el momento.

Adicionalmente aseguran que, ya que algunos posibles ataques han sido descubiertos muy recientemente, todavía están por abordarse sus soluciones. «Pero se solucionarán en versiones futuras», añade ACINQ.

Canales ancla y otras propuestas de seguridad para Lightning de Bitcoin

La vulnerabilidad hallada por investigadores de la Universidad de Jerusalén pone en riesgo fondos en Lightning. Mediante la «inundación» con HTLC por confirmar se podría evitar la confirmación del cierre de un canal, al no lograr dicha confirmación antes del límite de bloques preestablecido.

Como reportamos anteriormente en CriptoNoticias, la propuesta de los canales ancla está disponible en GitHub desde abril de este año. Sin embargo, no fue sino hasta junio que Alex Bosworth, desarrollador de Lightning Labs, revivió el debate.

Lo que busca esta tecnología es garantizar que transacciones potencialmente vulnerables, las que están vinculadas con HTLC, sean rápidamente confirmadas en un bloque de Bitcoin. Así, explica el repositorio en GitHub del proyecto, se evita el reclamo de fondos asociados a dicha transacción por parte de un posible atacante.

Entre los planteamientos de los desarrolladores, está la necesidad de que esa garantía se dé incluso en escenarios de gran congestión en la cadena de bloques de Bitcoin. Por ello, la principal novedad de los canales ancla es poder ajustar las comisiones de las transacciones para confirmar HTLC dependiendo de cómo esté la congestión en la red al momento de su transacción.

Esto es importante porque, en Lightning, las comisiones para cerrar un canal son fijadas desde el momento de su apertura. Es decir, que si se abrió un canal y la comisión fijada en el momento fue de 5 sat/vbyte, en un escenario de comisiones promedio de 20, 30 o más satoshis por byte virtual, la transacción tendrá problemas para llegar a un bloque rápidamente.

Otra propuesta para evitar escenarios como este surgió hace unas semanas. Joost Jager, exdesarrollador de Lightning Labs, presentó «circuit breaker», o cortador de circuitos, como un mecanismo para limitar la cantidad de HTLC permitidos en un canal de Lightning y así evitar que un atacante los «inunde» con múltiples HTLC por confirmar.

Según cálculos de Jager, un ataque de bajo costo podría inhabilitar un canal de Lightning hasta unas dos semanas.

Un ataque de este tipo no solo pondría en riesgo los fondos de determinados usuarios. También podría detener el funcionamiento de redes como Lightning o Raiden, como reportó CriptoNoticias en marzo de este año citando a los investigadores Ayelet Mizrahi y Aviv Zohar.