-

Un colaborador de Monero intentó resolverlo con un Excel, sin éxito.

-

Otro colaborador mostró con gráficos que la solución es posible, aunque esquiva.

Desde hace una semana algunas personas han estado siguiéndole la pista a un conjunto de transacciones de Monero. El motivo es un desafío que podría poner a prueba tus capacidades como investigador de blockchains. El obstáculo no es simple, pues se trata de transacciones privadas, en principio, difíciles de rastrear.

El comunicado se difundió a través de GitHub como un juego de rol, que simula que tú serías un pasante de la mejor compañía de análisis de blockchain «en el universo conocido», como indica el comunicado. La compañía fue bautizada Tracealyze, un nombre que podría ser una parodia de las firmas que hacen estudios sobre trazabilidad de transacciones, al estilo Chainalysis. La premisa es simple: si resuelves el reto, estarías contratado.

El reto consiste en tratar de descubrir si hay personas que han tratado de evadir impuestos a través del uso de Monero. El supuesto escenario describe que dos casas de cambio, bautizadas como Botfinex y Trinance (sí, también es un chiste), quieren saber si hay operaciones con un objetivo fraudulento.

Para descubrir a la persona que podría estar engañando al fisco, proporcionaron a Tracealyze las llaves de visualización de sus respectivas plataformas. Los jugadores deben considerar que todas las transacciones de este rompecabezas se envían desde Trinance a Botfinex.

¿Se puede rastrear a quién usa Monero?

Se puede intentar, indica el comunicado. Hay que proporcionar una lista de las rutas de las transacciones que pudieron haberse originado desde Trinance hacia Botfinex y descartar las que ya tienen un destino comprobado que no siga un patrón sospechoso. El reto consiste en demostrar una metodología eficiente de rastreo y, si es posible, el margen de error de cada ruta posible.

En Reddit ya comenzaron a comprobar distintos métodos para resolver el enigma. Por ejemplo, un usuario identificado como SamsungGalaxyPlayerXMR, quien ha contribuido con el desarrollo de Monero, se sintió optimista y lo intentó hace 6 días «manualmente». Tomó las llaves de visualización que se proporcionaron al comienzo del juego para identificar las salidas y las entradas de pagos en un monedero. Luego rastreó hacia atrás todas las salidas posibles con Excel, con la esperanza de identificar las salidas probables que pudieron haber ocurrido en una determinada ventana de tiempo.

Para su sorpresa, luego de escribir más de mil filas en Excel, solo encontró dos conexiones posibles, pero ninguna prueba de que esas pudieran ser las transacciones sospechosas. Consideró que lo mejor era codificar una herramienta que funcionara como un buscador de bloque.

Otro usuario identificado como needmoney90 respondió: «Confirmo, nadie ha presentado una solución. Escuché que algunas personas comenzaron, pero supongo que Monero es demasiado privado…».

Concluyó diciendo que realmente había una operación que envió dinero desde una casa de cambio a un monedero y luego a otra casa de cambio, y que había que seguir intentando: «En serio, hay una transacción ahí que envía desde la casa de cambio 1 a Alice, y de ahí a la casa de cambio 2. (…) no es difícil, chicos», animó.

Cerca, más cerca de la transacción de Monero sospechosa

El usuario tobtoht, quien también ha trabajado junto a SamsunGalaxyPlayerXMR en el desarrollo de un monedero para Monero de código abierto, propuso una posible solución. Es un poco técnica la explicación, pero el cuento es interesante.

Antes hay que recordar que Monero utiliza un método conocido como firmas de anillo, que permite que un conjunto de transacciones se mezcle entre sí para ocultar la procedencia del remitente. En concreto, se utiliza la llave pública del remitente y otras extraídas de la cadena de bloques, de modo que todas las llaves públicas del «anillo» tienen probabilidades de ser las posibles firmantes (que prueben la propiedad) y, por lo tanto, se hace difícil rastrear una transacción específica.

Con esto en mente, tobtoht identificó una ruta posible para un modelo que involucrara una salida desde Trinance, pasando por Alice y con una entrada en Botfinex. En este modelo serían necesarias dos transacciones.

En el siguiente modelo, existiría también una única ruta que involucraría a Trinance, a Alice, a Bob y a Botfinex. Serían necesarias 3 transacciones para ejecutar este modelo. Hasta aquí, todo parece coherente, pues se puede intentar rastrear esa ruta a partir de una salida específica, como comenta tobtoht en su publicación en Reddit.

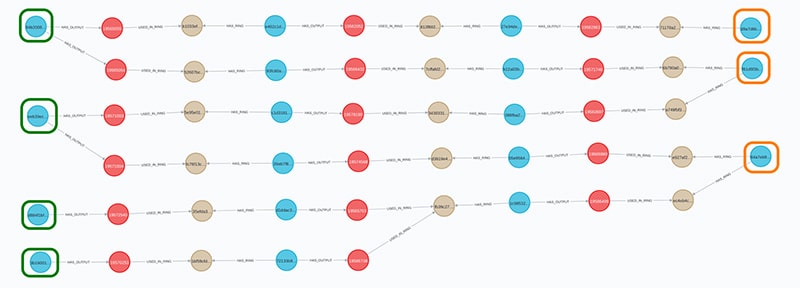

El problema es cuando las rutas posibles se multiplican. Cuando tobtoht añadió al modelo otro intermediario, se multiplicaron estas rutas. De hecho, 3 intermediarios, produjeron 6 rutas para transacciones posibles; 4 intermediarios produjeron 24 rutas posibles; 5 intermediarios, 271 rutas posibles; 6 intermediarios, 1932 rutas posibles. Así se ve el gráfico de 3 intermediarios con la herramienta Neo4J.

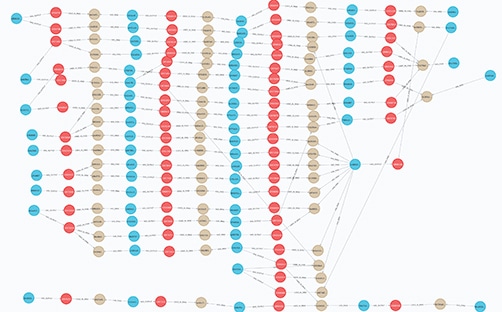

Si se considera que cada transacción de un intermediario es equivalente a usar la firma de anillo una vez, la pesquisa se convierte en un verdadero rompecabezas. En el siguiente gráfico se puede apreciar que un cuarto intermediario crea un mapa de rutas posibles intrincado.

Este análisis sugiere que, si se toma una sola transacción conocida, como en el caso de que se hayan enviado XMR desde Trinance a Alice, y luego a Botfinex, las rutas posibles darían un resultado más prometedor para el rastreo: 1 transacción y 2 intermediarios tendría dos rutas posibles; 5 intermediarios, 50 rutas posibles, 6 intermediarios, 307 rutas posibles. «Una empresa de análisis de blockchain real probablemente tendría acceso a una lista de ID y de transacciones salientes», argumenta tobtoht.

Su conclusión es que debido a que cada ruta es importante para este tipo de análisis, cada salida de una transacción en este tipo de gráficos se expande exponencialmente, por lo que quizá este método no es adecuado para cómputos más intensivos o que incluyan más pasos o intermediarios. Sobre todo, si se incluyen en la ecuación elementos como la darknet, la dificultad aumentaría.

Proyectos o retos de este tipo demuestran las dificultades que tendrían que afrontar quienes por una u otra razón intenten desanonimizar a un usuario de Monero.