-

El atacante usó nonces duraderos para pre-firmar transacciones y ejecutarlas semanas después.

-

El protocolo está congelado; los fondos robados fueron puenteados hacia Ethereum.

El equipo de Drift Protocol publicó el 2 de abril un análisis post mortem del hackeo que el día anterior drenó aproximadamente USD 280 millones del protocolo.

Según el reporte, el ataque no explotó ningún fallo en el código del protocolo: fue una operación de varias semanas que combinó una técnica de pre-firma de transacciones con el engaño a miembros del órgano de gobierno de la plataforma.

El monto actualizado por el equipo es de USD 280 millones, ligeramente superior a los USD 270 millones reportados en las horas posteriores al hackeo. Todos los depósitos en las funciones de préstamo, vaults y trading fueron afectados. El protocolo permanece congelado al momento de esta redacción.

Drift Protocol es el principal exchange descentralizado (DEX) de futuros perpetuos en Solana y el ataque sufrido representa el mayor exploit en el ecosistema Solana desde el hackeo del bridge Wormhole en 2022, como lo informó CriptoNoticias.

¿Cómo ocurrió el ataque?

De acuerdo con el comunicado de Drift, el atacante aprovechó un mecanismo de la red Solana que permite pre-firmar transacciones y mantenerlas válidas indefinidamente para ejecutarlas en cualquier momento futuro.

Esas transacciones pre-firmadas se llaman nonces duraderos y son una herramienta legítima del protocolo, usada normalmente para automatizar pagos programados. En este caso, el atacante las usó para obtener con anticipación las aprobaciones necesarias del Consejo de Seguridad de Drift, el órgano que administra los permisos administrativos del protocolo, y ejecutarlas semanas después.

El Consejo opera bajo un esquema multisig 2 de 5: se necesitan al menos dos firmas de cinco posibles para aprobar cualquier acción administrativa. Con dos firmantes comprometidos mediante nonces duraderos, el atacante tenía todo lo que necesitaba para tomar el control, sin que los firmantes supieran necesariamente lo que estaban autorizando.

La línea de tiempo del ataque

Conforme a lo explicado por el equipo de Drift, la operación se desarrolló en tres etapas a lo largo de diez días:

El 23 de marzo, el atacante creó cuatro cuentas de nonce duradero: dos asociadas a miembros del multisig de Drift y dos bajo su propio control. En ese momento, al menos dos de los cinco firmantes del Consejo habían aprobado transacciones vinculadas a esas cuentas sin saber que pre-autorizaban acciones a ejecutarse después.

El 27 de marzo, Drift ejecutó una migración planificada de su Consejo de Seguridad por un cambio de integrante. Tres días después, el 30 de marzo, el atacante creó una nueva cuenta de nonce duradero asociada a un miembro del consejo actualizado, reestableciendo así el acceso efectivo a dos de las cinco firmas del nuevo multisig.

El 1 de abril llegó la fase de ejecución. Drift realizó primero una transacción legítima de prueba desde su fondo de seguro. Un minuto después, el atacante ejecutó dos transacciones pre-firmadas: la primera creó y aprobó una transferencia administrativa maliciosa; la segunda la ejecutó. En minutos tomó control total sobre los permisos administrativos del protocolo, introdujo un activo malicioso, eliminó todos los límites de retiro preestablecidos y drenó los fondos.

Según el comunicado, el equipo no descarta que los firmantes hayan sido víctimas de ingeniería social o de una presentación engañosa de las transacciones que aprobaron, aunque esa causa no está confirmada y la investigación continúa.

¿Qué operaciones de Drift están afectadas?

De acuerdo con el comunicado, los usuarios con fondos depositados en el protocolo para préstamos, trading o en los vaults de Drift están afectados.

Los tokens DSOL que no estaban depositados en Drift no se vieron afectados, incluyendo los activos en staking en el validador propio de la plataforma. Los activos del Fondo de Seguro fueron retirados del protocolo de forma preventiva.

El multisig fue actualizado para remover la wallet comprometida. Drift afirma estar coordinando con firmas de seguridad, exchanges, bridges y autoridades para rastrear y congelar los activos robados.

Las voces del ecosistema

El investigador onchain ZachXBT apuntó a Circle, la empresa emisora de USDC, por no haber actuado mientras grandes volúmenes de esa stablecoin eran transferidos desde Solana hacia Ethereum durante el ataque.

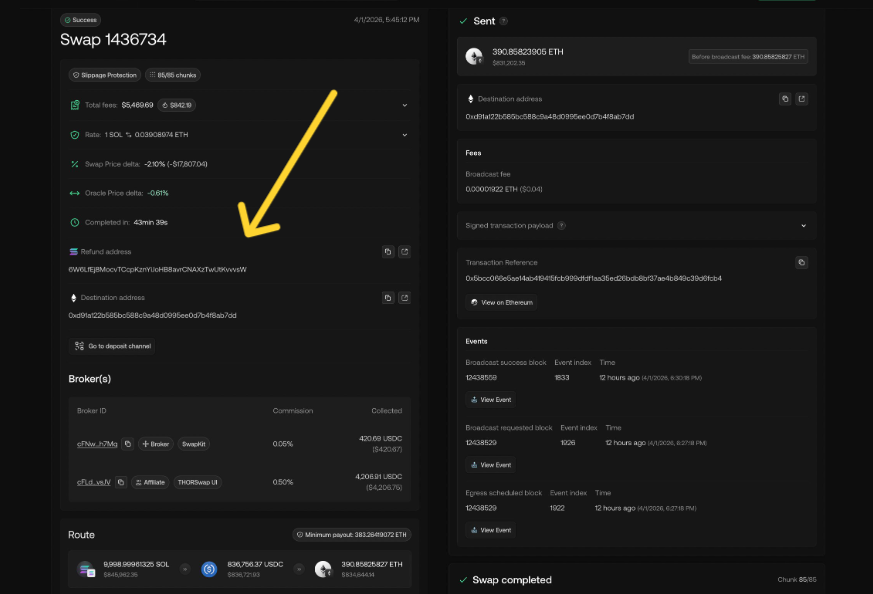

Según ZachXBT, el movimiento de fondos ocurrió durante horas sin intervención (sabiendo que tienen la capacidad de congelar tokens de USDC), a través del protocolo de transferencia entre cadenas CCTP creado por Circle. También señaló que el rastreo de Circle sobre el destino de los fondos contenía errores: los SOL del atacante no fueron enviados a Hyperliquid ni a Binance, sino puenteados de Solana a Ethereum vía Chainflip.

Charles Guillemet, director de tecnología de Ledger, empresa fabricante de billeteras de hardware, señaló que el patrón del ataque es similar al hackeo de Bybit del año pasado, atribuido a actores vinculados a Corea del Norte: una operación paciente y sofisticada que apuntó a la capa humana y operativa, no al código.

Guillemet opinó que los firmantes posiblemente creyeron estar aprobando una operación legítima mientras autorizaban sin saberlo el vaciamiento del protocolo.

El ejecutivo de Ledger además llamó a elevar los estándares de seguridad en la industria, incluyendo mejor detección de entornos comprometidos, gestión de claves respaldada por hardware y visibilidad clara sobre lo que se está firmando.

Finalmente, el equipo de Jupiter, el mayor exchange descentralizado de Solana por volumen, aclaró que su protocolo no tiene exposición a los mercados de Drift y que el token JLP está respaldado íntegramente por los activos subyacentes.

El comunicado de Drift describe una operación meticulosa. Semanas de preparación, acceso restablecido tras una migración de seguridad y ejecución en menos de un minuto. El equipo continúa coordinando con firmas de seguridad, exchanges y autoridades para rastrear los fondos, sin resultados confirmados hasta el momento.