-

DarkSide se atribuye el ataque de ransomware a un importante oleoducto en EE.UU.

-

Presiones del gobierno estadounidense lleva a hackers a cambiar sus políticas de ataque.

El grupo de hackers maliciosos DarkSide, que secuestró un importante oleoducto en Estados Unidos con un ataque de ransomware, habría movido sus fondos antes de la presunta confiscación de sus carteras y servidores.

Según varios reportes, DarkSide habría perdido acceso a los servidores de su programa de afiliados y con esto, sus criptomonedas. Desde este servicio de afiliado, DarkSide recompensaba a otros usuarios para que utilizaran su ransomware contra otras víctimas alrededor del mundo.

Pero la firma Elliptic asegura que DarkSide habría movido gran parte de los pagos que recibió por la compañía Colonial Pipeline Company antes de la supuesta confiscación.

La operadora del oleoducto habría pagado cerca de USD 5 millones en BTC a los hackers para librarse del ransomware, reportó The Wall Street Journal el pasado miércoles.

DarkSide habría anunciado en Internet haber perdido acceso a parte de sus servidores y las criptomonedas que se alojaban en este.

Sin embargo, no hay confirmación de este orden de hechos de parte de fuentes oficiales, por lo que podría tratarse de una noticia falsa difundida por los hackers para encubrirse o para estafar a potenciales deudores entre sus colaboradores.

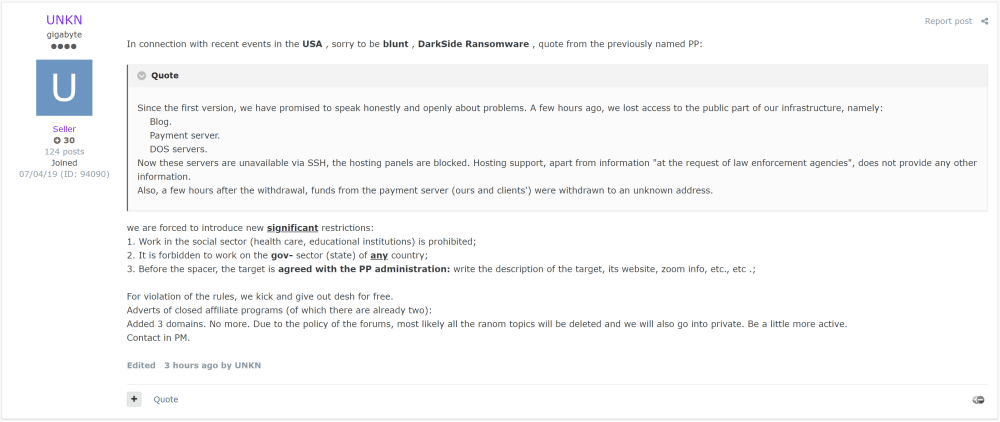

Según el experto en seguridad Dmitry Smilyanets, reporta el sitio The Record, DarkSide reconoció en foros y otras publicaciones en Internet haber perdido el acceso a parte de su infraestructura de servidores.

El medio de comunicación también refiere a otro mensaje publicado en el canal de Telegram Russian OSINT, donde los atacantes también reconocen que las criptomonedas alojadas en estos servidores fueron confiscadas.

El país de ubicación de estos servidores no fue revelado, pero DarkSide afirma que la empresa proveedora o host, habría cedido ante las autoridades y fuerzas de seguridad que siguen el caso a nivel internacional. «Después de unas horas, los fondos del servidor de pagos fueron retirados hacia una dirección desconocida», afirman.

Según reportes de medios estadounidenses, el Presidente Joe Biden instó esta semana al Presidente Vladimir Putin para que buscara la forma de interrumpir las operaciones de los hackers en los países donde operan y que limitan con Rusia.

Tras la pista de los BTC de Colonial Pipeline

La firma de análisis blockchain Elliptic identificó la dirección de cartera en la que el grupo DarkSide recibió el pago de Colonial Pipeline. En total fueron 75 BTC que DarkSide recibió de parte de la empresa Colonial Pipeline, el pasado 8 de mayo de 2021, aseguran en una publicación.

Además del pago de Colonial, la cartera habría recibido 57 pagos provenientes de 21 carteras diferentes, algunos de los cuales coinciden con casos de ransomware donde se conoce que las víctimas han pagado. Uno de estos pagos, de 78,29 BTC (USD 3.871.000), fue enviado por una compañía distribuidora de productos químicos, Brenntag, el pasado 11 de mayo.

Ambos pagos, el de Colonial Pipeline y el de la compañía Brenntag, fueron enviados a la misma dirección de Bitcoin, afirma Elliptic. Esto sería indicativo de que el artífice de estos ataques de ransomware es el mismo actor.

Además, Elliptic afirma que todos los BTC de Colonial Pipeline no habrían podido ser incautados por las autoridades, pues estos fueron movidos hacia otra dirección bajo control de los hackers, según sus análisis. Elliptic no ha revelado las direcciones de Bitcoin en cuestión.

Cambio de actitud: de malos actores a criminales «éticos»

La incautación de los fondos de DarkSide y cierta presión gubernamental habrían propiciado un cambio en las políticas y ética de la actividad maliciosa que ciertos hackers desempeñan.

Presuntamente, DarkSide estaría publicando herramientas para desencriptar los datos de las compañías y entidades afectadas por su ransomware, quizá para redimirse públicamente.

Otro grupo conocido como REvil, organización que provee de un ransomware homónimo, dijo que su servicio de afiliados tendría también nuevas restricciones, según informa The Record.

Por ejemplo, REvil prohíbe ahora que sus afiliados ataquen entidades del «sector social», como hospitales e instituciones educativas, así como entidades gubernamentales en cualquier país. Antes de perpetrar el ataque, los afiliados deberían tener aprobación.

La firma Intel 471, que investiga esta nueva postura asumida por varias organizaciones de hackers, piensa que la gravedad del ataque contra el oleoducto estadounidense, que ya fue desbloqueado, y la cobertura mediática del caso, podrían ser demasiada presión incluso para hackers anónimos.

Como reportamos en CriptoNoticias, el ataque afectó severamente la distribución de combustible en la costa este de Estados Unidos y los atacantes pidieron un monto no revelado en monero (XMR) o en bitcoin (BTC). La empresa Colonial Pipeline es responsable de transportar y distribuir el 45% de toda la producción de combustible del país, a través de su red de oleoductos y gasoductos.

Sin embargo, basándose en casos anteriores, Intel 471 considera que los hackers podrían emitir estos anuncios para calmar las aguas. Tras la tormenta, podrían reanudar los ataques con otras técnicas, o conformando nuevas organizaciones maliciosas con nombres diferentes para camuflarse.

Notablemente, Intel 471 afirma que un servicio de mezcla de criptomonedas llamado BitMix, popular entre grupos de piratas cibernéticos Avaddon, DarkSide y REvil, habría dejado de funcionar. Por tanto, dicen «los operadores tendrán que buscar nuevas formas de ‘lavar’ las criptomonedas que obtienen de sus extorsiones (ransoms)«.

Como reportamos en CriptoNoticias, los ataques de ransomware ya han obtenido más dinero de sus víctimas que en todo el año 2020. Las pérdidas financieras ascienden a casi 2 millones de dólares, pero sólo el 8% de las compañías que pagan a los hackers recuperan todos sus datos, según la firma Sophos.