-

El malware se basa en el programa de código abierto Hidden-Cry.

-

Los 250 millones de jugadores de Fortnite son el objetivo principal para este tipo de malware.

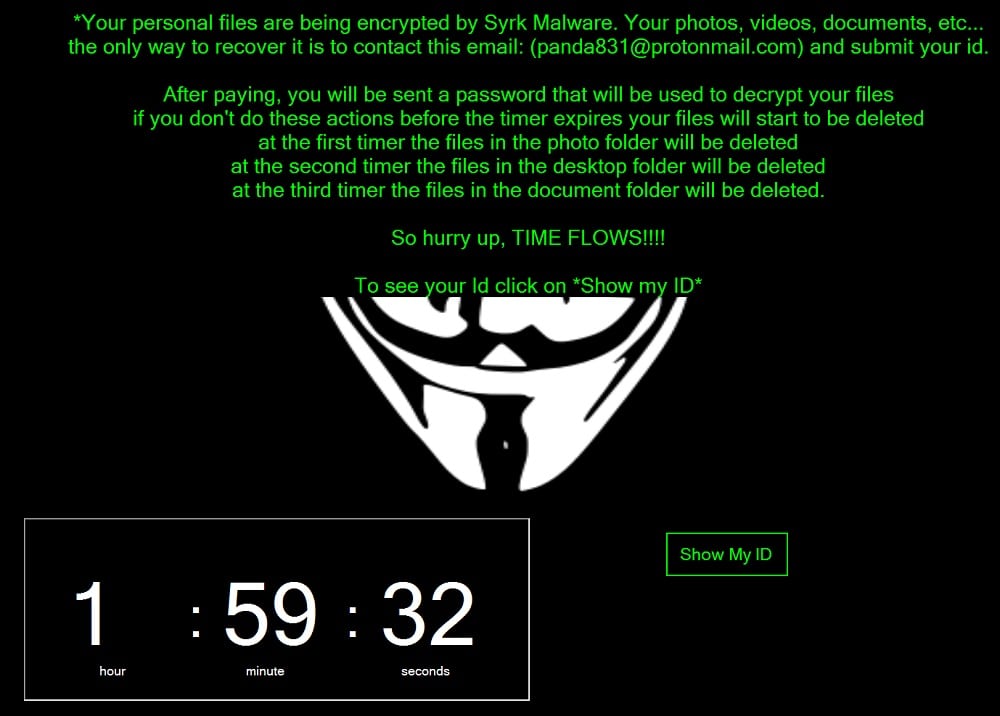

Una nueva pieza de ransomware llamada Syrk cifrará los archivos en su disco duro mientras elimina carpetas completas si el rescate en criptomonedas no se paga. El malware se basa en el programa de código abierto Hidden-Cry, un cifrador que apareció en línea en diciembre pasado y ha sido la base de muchos bits de malware durante el año pasado.

Hogar de unos 250 millones de jugadores, los usuarios de Fortnite son un objetivo principal para este tipo de malware.

«La combinación de malware de juegos con ransomware era inevitable», dijo Chris Morales, jefe de análisis de seguridad de Vectra. Quien gregó lo siguiente:

La ingeniería social a través de videojuegos en línea ha estado sucediendo por algún tiempo. Es una gran audiencia a la que apuntar y una industria conocida por buscar atajos. El malware que se presenta como una herramienta de pirateo es novedoso, ya que no será validado por ninguna tienda de aplicaciones y omite los controles de seguridad normales. Esto hace que el cifrado de archivos mediante un truco de juego sea altamente oportunista y fácil de ejecutar.

Chris Morales. Jefe de análisis de seguridad de Vectra.

Syrk se dirige a los usuarios de Fortnite haciéndose pasar por una aplicación para hacer trampas en el juego. El malware Syrk aparece como «SydneyFortniteHacks.exe» y cuando se ejecuta, la aplicación comienza a cifrar archivos en el disco duro y las unidades USB del usuario. Si no se paga un rescate en criptomonedas, la aplicación comienza a eliminar una carpeta importante tras otra, y termina infectando la carpeta Documentos.

Los investigadores describen el procedimiento:

El siguiente paso es establecer un procedimiento cronometrado para intentar eliminar los archivos cifrados en los directorios que se enumeran a continuación, eliminando los archivos cada dos horas en el siguiente orden: % userprofile%\Pictures; %userprofile%\Desktop; y % userprofile%\Documents.

Afortunadamente, el malware se basa en un vector de ataque conocido y el software es fácil de eludir. Las víctimas pueden desbloquear fácilmente sus computadoras buscando algunos archivos de texto en sus unidades. Estos archivos contienen las contraseñas que se usan para apagar el ransomware antes de que pueda eliminar sus archivos, una buena característica que debería evitar que muchos tengan que pagar criptomonedas para tener una computadora limpia.

Versión traducida del artículo de John Biggs, publicado en CoinDesk.