-

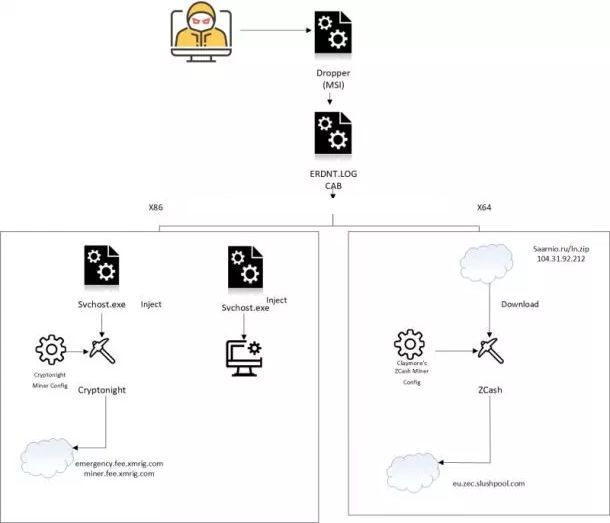

El malware instala el minero Claymore o el CryptoNight según la arquitectura del sistema operativo.

-

En el caso de Claymore, este corre desde un servidor remoto conectado con un pool de minería.

Un nuevo tipo de software malicioso para minar criptomonedas fue detectado por el equipo de investigadores de McAfee Labs. Se trata de WebCobra, un malware de origen ruso que instala un determinado minero de criptomonedas según la arquitectura del sistema operativo que detecte en el computador de la víctima.

La información se dio a conocer el pasado 13 de noviembre a través de una publicación en la página web de McAfee. Según explicaron, el software malicioso «verifica el entorno en ejecución para iniciar el minero adecuado» y puede instalar dos tipos de mineros: el correspondiente a criptoactivos de protocolo Cryptonight o el Claymore de Zcash.

La instalación de uno de estos mineros dependerá de la arquitectura del sistema operativo que tenga el computador infectado. En el caso de sistemas operativos de arquitectura de 32 bits (x86), el malware instala un minero Cryptonight, mientras que en sistemas operativos de aquitectura de 64 bits (x64), el software malicioso instala el Claymore.

McAfee Labs destaca que el malware ejecuta el minero Claymore para ZEC (criptomoneda de Zcash) desde un servidor remoto, el cual está conectado al pool de minería Slush Pool, según la publicación de McAfee: » En los sistemas x86, inyecta el código del minero Cryptonight en un proceso en ejecución, y lanza un monitor de proceso. En los sistemas x64, comprueba la configuración de la GPU y descarga y ejecuta el minero Zcash de Claymore desde un servidor remoto», indicaron.

Según indicaron, en el caso de Cryptonight se valen del poder de procesamiento del CPU de la víctima, consumiéndolo casi en su totalidad y de forma silenciosa. En el caso de Claymore, el malware también comprueba marca y modo de GPU; este se instalará únicamente si detecta que una GPU Nvidia, Asus o Radeon está instalada.

Con respecto al medio de difusión del malware WebCobra, el equipo de McAfee Labs señaló: «Creemos que esta amenaza llega a través de instaladores de PUP deshonestos. Lo hemos observado en todo el mundo, con el mayor número de infecciones en Brasil, Sudáfrica y los Estados Unidos». Asimismo, el equipo de McAfee Labs señala que se trata de un malware poco común.

Cabe destacar que un PUP es un Programa Potencialmente No Deseado (Potencially Unwanted Programs) que puede comprometer la privacidad o debilitar la seguridad de una computadora.

Cada vez más sofisticados

Los mineros que operan en segundo plano son difíciles de detectar, destaca McAfee Labs, pero se puede sospechar de su presencia por la ralentización del equipo. Además, como se vio con WebCobra, estos programas informáticos son cada vez más sofisticados.

Resalta el hecho de que otro grupo de analistas de seguridad, Trend Micro, confirmó hace menos de una semana el descubrimiento de un nuevo malware de minería de criptomonedas que emplea diversas herramientas especializadas para dificultar la detección de su presencia en un equipo, entre ellas una aplicación original de Windows.

Asimismo, a mediados de octubre, un investigador de Palo Alto Networks detectó un falso instalador de Adobe Flash Player que incluía un malware de minería de criptomonedas. Dicho software pasa desapercibido debido a que instala una versión auténtica de Adobe Flash Player, mientras que tras bastidores instala un minero web de monero.

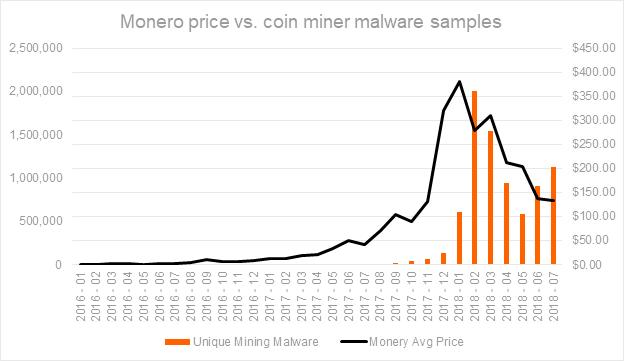

Según el equipo de McAfee Labs, «El aumento en el valor de las criptomonedas ha inspirado a los delincuentes cibernéticos a emplear malware que roba recursos de máquinas para extraer monedas criptográficas sin el consentimiento de las víctimas».

Hasta ahora se han venido inventando diversos tipos de malware que filtran mineros de criptomonedas en sistemas de otras personas. Por lo general, la criptomoneda más explotada bajo este método es monero, la cual utiliza un algoritmo Cryptonight. Tanto es así que el equipo de Monero lanzó un sitio web para brindar asistencia a los afectados por la minería encubierta de la criptomoneda.

Imagen destacada por / stock.adobe.com