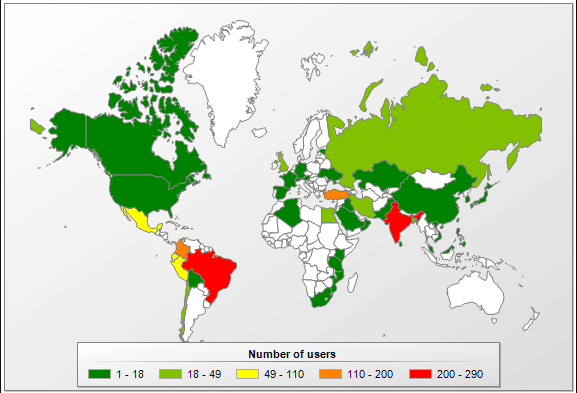

Un malware de minería no autorizada de criptomonedas que fue descubierto por Kaspersky Labs, está afectando las redes corporativas en todo el mundo. La firma de seguridad informática señaló que hasta el momento los países más afectados por este virus son India, Brasil, Colombia y Turquía.

El cryptojacker fue bautizado como PowerGhost debido a la dificultad para detectarlo, una característica muy útil para un software malicioso de minería no autorizada. Los expertos de la firma describieron que una vez que se establece sigilosamente en el dispositivo de la víctima, acentúa sus privilegios a través de vulnerabilidades en el sistema operativo y comienza a minar criptomonedas para sus propietarios.

Entre los países donde se registran más incidencias del ataque de este virus, se encuentran Brasil y la india, con 200 a 290 usuarios afectados, seguidos de Colombia y Turquía, donde resultaron infectados entre 110 y 200 usuarios, según datos de SecureList.

Como cualquier otro malware de minería no autorizada, PowerGhost acapara poder de procesamiento de los dispositivos infectados y lo destina a descifrar el acertijo que valida un bloque de transacciones con criptomonedas. Este proceso, conocido como cryptojacking, demanda una gran cantidad de recursos computacionales y puede provocar sobrecalentamientos y hacer más lentos los dispositivos afectados. Además, como ocurre sin el conocimiento ni consentimiento del propietario, la minería no le reporta beneficio económico alguno por el uso de su equipo.

En este caso concreto, el virus parece estar enfocado en las redes corporativas, por lo que también ataca el rendimiento de servidores y acelerar el desgaste, generando costos de sustitución.

Kaspersky Labs advierte que en comparación con la mayoría de los malware de este tipo, PowerGhost es más complicado de detectar por su naturaleza fileless (sin archivos). Es decir, no descarga archivos maliciosos en los dispositivos, lo que le facilita operar sin ser percibido. Además, los expertos identificaron una versión del minero que contiene una herramienta para ataques DDoS (Distributed Denial of Service) o “ataque distribuido denegación de servicio”, que pueden llegar a paralizar redes y servidores.

Un análisis técnico de este malware publicado por Secure List, deja ver que los cibercriminales están valiéndose de técnicas cada vez más sofisticadas para lograr sus objetivos. Aunque les parece usual que un software legítimo sea contaminado con un minero ilegal, de modo que funcione como vehículo para propagar el malware, consideran que los creadores de PowerGhost fueron más allá al usar técnicas “sin archivos” para implantar el cryptojacker en el sistema de sus víctimas.

Parece que la creciente popularidad y las tasas de criptomonedas han convencido a los malos de la necesidad de invertir en nuevas técnicas de minería. Como demuestran nuestros datos, los mineros están reemplazando gradualmente a los troyanos ransomware.

Secure List

Varios estudios realizados este año parecen confirmar esta tendencia. En febrero se dio a conocer el informe de la firma de ciberseguridad RedLock, que reveló el ataque a tres grandes corporaciones multinacionales a través de malware de minería no autorizada. La misma Kaspersky Lab, realizó un estudio que saló a la luz a mediados de este año, donde se advierte que los cibercriminales están migrando a la minería oculta de criptomonedas, por tratarse de un modelo de negocio más sostenible en el tiempo.

Imagen destacada por Bits and Splits / stock.adobe.com