Strar Trek o Viaje a las Estrellas comenzó a finales de los sesenta, pero aún tiene fervientes fanáticos en todo el mundo. Por supuesto, dos de sus personajes icónicos son el capitán Kirk y Spock, pero, ¿qué tienen que ver ellos con la criptomoneda Monero? Pues que sólo era cuestión de tiempo antes de que los hackers hicieran ransomwares temáticos.

Este 16 de marzo, el investigador de malware de la compañía de ciberseguridad Avast Jakub Kroustek descubrió un nuevo tipo de ransomware llamado Kirk, en honor al capitán de la USS Enterprise. Escrito en el lenguaje de programación Python, encripta todos los archivos de la víctima y solicita rescate para recuperarlos, como cualquier otro ransomware, sólo que este tiene dos particularidades: la temática de Viaje a las Estrellas (aunque no demasiada estética en el diseño) y que el pago no se solicita en bitcoins, sino en Monero.

Según Bleeping Computer, este podría ser el primer ransomware que solicite el pago en otras criptomonedas distintas a Bitcoin, pero lo cierto es que el FBI ya ha encontrado algunos con anterioridad; y aunque no se especifican, los unen a los que piden pagos con Litecoin en un 25% de los casos que han atendido.

De cualquier forma, este parece ser el primer ransomware ligado a Monero que se describe. Su método de distribución no está claro, pero seguramente tiene que ver con Star Trek o incluso con los detractores de la Cienciología, ya que la aplicación se disfraza como la Low Orbital Exploit Cannon, una herramienta diseñada para probar la capacidad de una red o para causar un ataque DDoS, que fue desarrollada originalmente durante el Proyecto Chanology encabezado por Anonymous contra la Iglesia de la Cienciología.

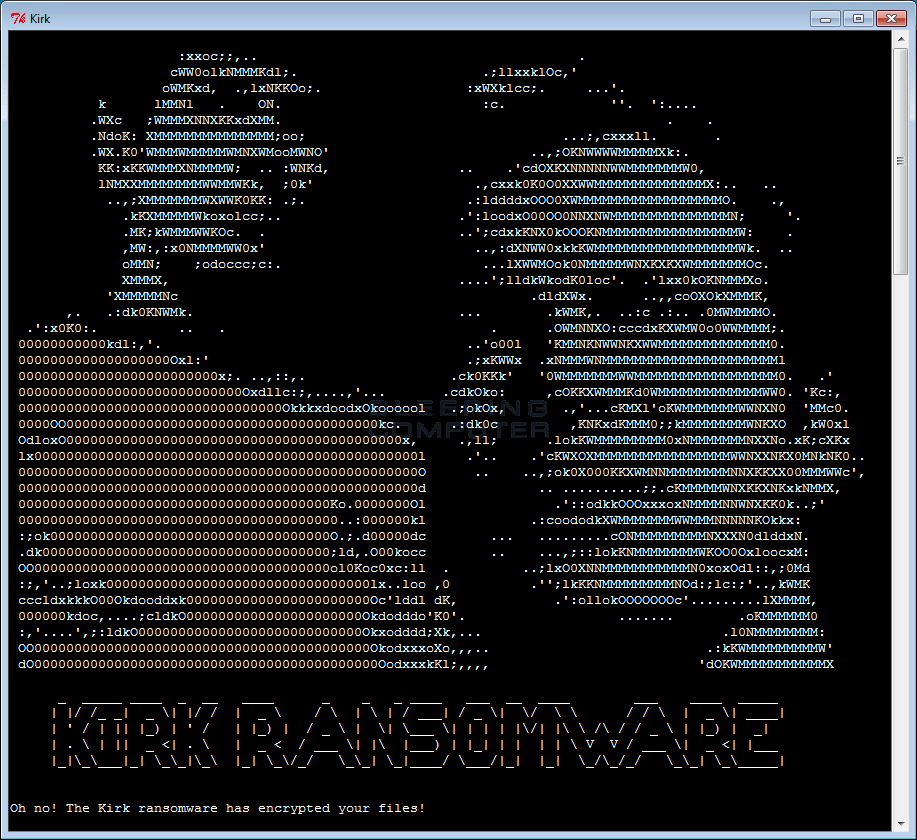

Una vez ejecutado en el computador, este ransomware es capaz de cifrar hasta 625 tipos de archivos, a los que se les añade la extensión .kirked, dejándolos inutilizables. En el mismo directorio donde se aloja la aplicación aparecerá entonces la nota de rescate y un archivo titulado ‘pwd’, que contiene la versión cifrada de la clave para poder retirar el virus y que es solicitada por el hacker para descifrarla una vez que es realizado el pago en Monero.

En la nota de rescate, donde aparece un capitán Kirk conformado por caracteres blancos sobre un fondo negro, se incluyen unas escuetas instrucciones para adquirir la moneda digital, la dirección del hacker, y, por supuesto, las condiciones de pago.

Entre 0 y 2 días se solicitan 50 XMR ($1170), y el pago se va doblando hasta los 30 días, donde se piden 500 XMR ($11.715). El día 31 tras la adquisición del ransomware, la clave —y por tanto los archivos— se borra de manera permanente.

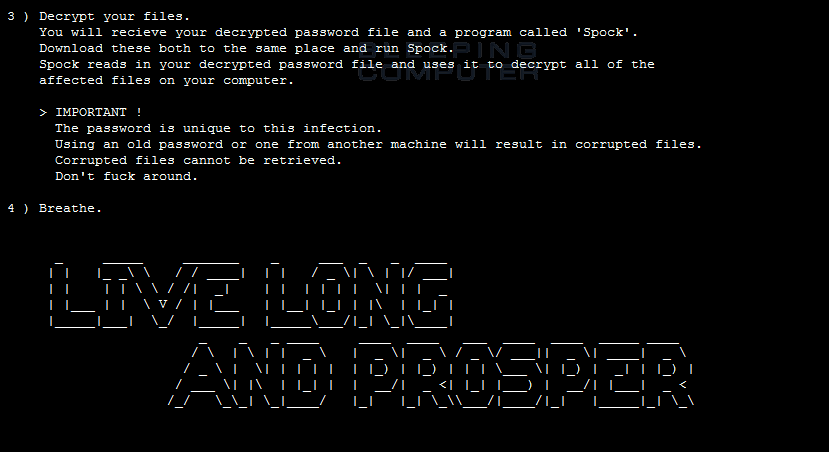

En caso de querer pagar para recuperar la información, el vulcaniano llega al rescate. Se solicita entonces por correo la ID de la transacción y el archivo pwd, para enviar a cambio la clave de descifrado y un programa llamado Spock. Este se ejecuta en el mismo directorio que la clave para recuperar todos los datos infectados; aunque en la nota se advierte que esta contraseña es de uso único, por lo que si se utiliza una vieja o alguna de otra máquina, los archivos se dañarán sin posibilidad de recuperación.

Y el hacker no se marcha sin desear una vida larga y próspera a su víctima.

Cabe mencionar que la elección de Monero como medio de pago no resulta en absoluto sorprendente, a pesar de que hasta ahora ha sido una práctica poco usual en el ransomware. A diferencia de Bitcoin, Monero es realmente anónima y sus transacciones no se pueden rastrear; algo que también le ha ganado su adopción por parte de los mercados de la Internet Profunda. Para el FBI esto constituye una verdadera preocupación, dado que encontrar a los responsables en casos como este es casi imposible.

Imagen destacada por Wit / stock.adobe.com