-

Un informe asegura que el ataque fue "relativamente poco sofisticado".

-

Los hackers obtuvieron beneficios por apenas USD 300.

Investigadores de seguridad informática de la compañía Cado Security detectaron un virus de minería de criptomonedas que logró robar credenciales de los servicios Web de Amazon. Posteriormente utilizó recursos de la empresa para minar Monero (XMR) en beneficio de los atacantes.

El informe elaborado por Cado Security califica el ataque como «relativamente poco sofisticado». Los responsables del cibercrimen, que operan bajo el nombre TeamTNT, minaron cerca de 3 XMR. Al momento de redacción de este artículo, cada XMR vale USD 91,5, lo que arroja un botín total de casi 300 dólares.

Llamó la atención de los investigadores la funcionalidad específica del virus de minería de criptomonedas para robar esas credenciales. Para ellos, esto muestra que los atacantes están adaptando con efectividad sus métodos para lograr vulnerar las herramientas «en la nube», que cada vez son más utilizadas.

El informe indica que vulnerar la seguridad de los servicios web de Amazon fue sencillo. Señalan que los hackers reciclaron el código de otro virus, Kinsing, que fue diseñado para atacar la nube de la compañía Alibaba. Así lograron comprometer 119 sistemas de Amazon para lograr su cometido.

En este caso, los atacantes utilizaron la herramienta de minería XMRig, que data de 2017, y el pool MoneroOcean.

Recomendaciones a Amazon

Cado Security brindó, de forma pública, recomendaciones a Amazon para evitar que situaciones como esta se repitan.

Sugirieron identificar en qué sistemas se almacenan archivos de credenciales y eliminarlos si no son necesarios. «Es común encontrar credenciales de desarrollo accidentalmente dejadas en sistemas de producción», aseguraron.

Además, aconsejaron utilizar cortafuegos para limitar cualquier acceso a las API de Docker. Este es un proyecto de código abierto que automatiza el despliegue de aplicaciones dentro de contenedores de software.

Recomendaron también revisar el tráfico de la red en busca de conexiones a grupos de minería y, por último, mencionaron que sería beneficioso revisar toda conexión que envíe el archivo de credenciales de los servicios web de Amazon a través del protocolo HTTP.

Los virus de minería de criptomonedas están de regreso en 2020

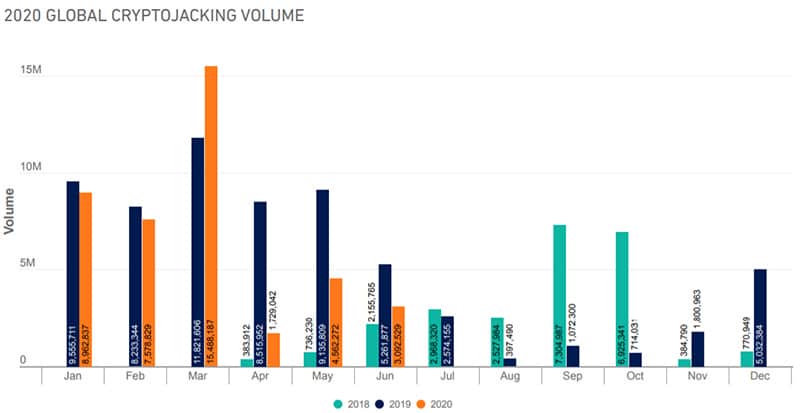

Un informe de la compañía SonicWall, especializada en brindar soluciones de seguridad informática, muestra que, en el primer semestre de 2020, se produjeron 41 millones de ataques de cryptojacking. Se denomina así al uso no autorizado de un equipo informático para minar criptomonedas.

Tras el cierre de la compañía de minería Coinhive en marzo de 2019, los ataques de cryptojacking decayeron y su fin parecía inminente, según indica el informe de SonicWall.

A pesar de esto, hubo una «dramática reversión» en la tendencia durante el primer semestre de 2020 y el aumento fue significativo. En los Estados Unidos, por ejemplo, el cryptojacking se incrementó un 252% con respecto al mismo período del año anterior.

Con el fin de prevenir este tipo de ataques, en lo que respecta a usuarios particulares, el Centro Criptológico Nacional de España, ha dado una serie de recomendaciones. Entre ellas se encuentran:

- Deshabilitar JavaScript en navegadores.

- Actualizar antivirus y utilizar cortafuegos.

- Mantener actualizado el sistema operativo y el software instalado.

- Monitorear el uso de recursos por el sistema.

- Estudiar el uso de la CPU.

- Mantener actualizada una lista negra de páginas que usan cryptominers (uso de extensiones NoCoin o Minerblock para Google Chrome).