-

Esta es la primera vez que se detecta un programa de criptosecuestro relacionado con Dogecoin.

-

El programa tomaba control sobre servidores alojados en la nube como AWS o Azure.

La firma de ciberseguridad Intezer Labs anunció hace 2 días que la API de Dogechain, un explorador de bloques de la red Dogecoin, estaba siendo utilizada por hackers para instalar un malware capaz de minar la criptomoneda DOGE sin que el usuario estuviera enterado. Un proceso que se conoce como cryptojacking o criptosecuestro.

Este sería el primer caso documentando de un secuestro minero asociado con Dogecoin. Este programa operaba en los servidores alojados en sistemas de computación en la nube como AWS, Azure, entre otros.

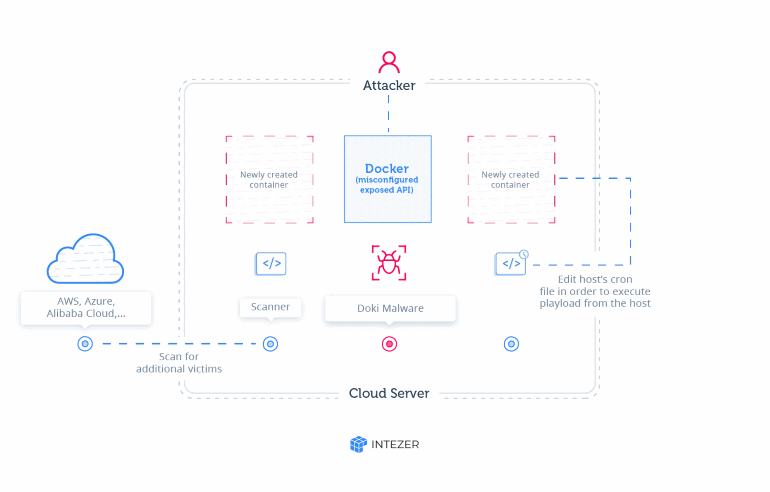

En su estudio, Intezer explica que el malware accedía a los servidores aprovechándose de la deficiente configuración de seguridad en la API de Docker, una plataforma utilizada para crear servicios en la nube. Una vez dentro del servidor, el malware creaba contenedores para minar, los cuales podían ser controlados desde fuera por los hackers.

El troyano encargado de ejecutar la operación fue designado como Doki, y según Intezer, recibía instrucciones de los hackers desde una dirección web que podían cambiar, a diferencia de los malware tradicionales que solían utilizar un IP fija.

Esta dirección web era determinada por medio de una solicitud al explorador de bloques de Dogechain. La respuesta de esta solicitud contenía un hash cuyos primeros 12 valores eran utilizados para construir un servidor DynDNS. Una vez establecida la comunicación los hackers podían operar con el contenedor malicioso.

Si los operadores de los servidores bloqueaban la IP por medio de la cual se comunicaban los hackers esto no importaba. Al malware le bastaría con realizar una nueva solicitud a la API de Dogechain para obtener los datos necesarios para crear un nuevo dominio.

Qué hacen los malware de minería

Los malware que se ejecutan en sistemas operativos Linux se están volviendo más comunes. Un factor que contribuye a esto es la creciente dependencia de los servicios en la nube (cloud computing), que se basan principalmente en la infraestructura de Linux. Los hackers han adaptado cada vez más las herramientas y técnicas que utilizan para aprovecharse de esta infraestructura.

El secuestro de los puertos Docker mal configurados parece ser una técnica que está ganando popularidad entre los hackers. Según Intezer Labs, cualquier servidor que tenga una Docker API abierta al público puede ser controlador completamente en cuestión de horas. A partir de uno, se pueden ejecutar ataques en cascada con otros servidores cloud con configuraciones vulnerables.

El criptojacking o criptosecuestro es una forma no autorizada de utilizar un equipo para el minado de criptomonedas, para luego enviarlas a una cartera propiedad del hacker. Esta clase de delitos son especialmente frecuentes con Monero, por sus características de privacidad.

Por ejemplo, CriptoNoticias reportó recientemente que fue detectado un programa de criptosecuestro que afectó a más de 30 mil computadoras en Perú. Otro ejemplo, es que un programa similar fue utilizado en 2018 para infectar miles servidores de Microsoft y AWS, robando alrededor de USD 45 mil dólares.