-

El contrato afectado tenía 41 días y utilizaba código no auditable públicamente.

-

El exploit ocurrió en la plataforma Aperture Finance de Ethereum.

Un exploit reciente en la plataforma Aperture Finance de Ethereum derivó en el robo de aproximadamente 37 monedas wBTC, equivalentes a más de 3 millones de dólares al momento del ataque.

El incidente se produjo por una vulnerabilidad en un contrato inteligente desplegado en la capa base, conforme a lo difundido el 25 de enero por el investigador y auditor on chain conocido en X como pashov.

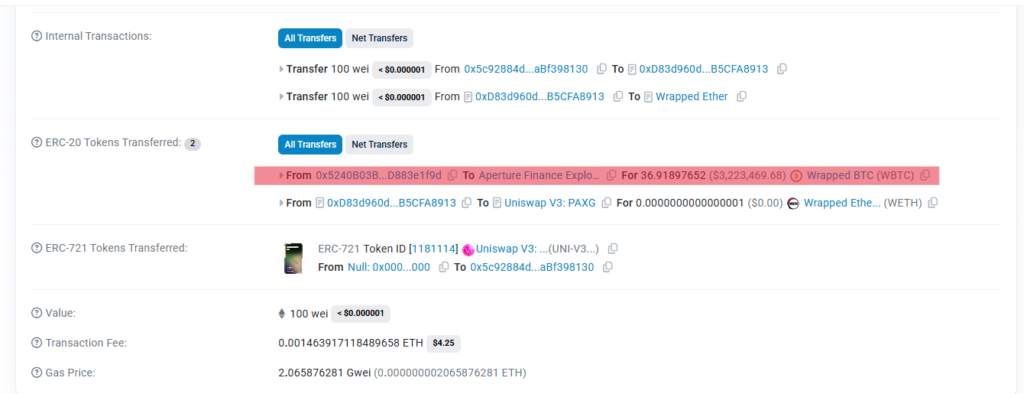

La transacción asociada al ataque, visible en el explorador Etherscan, revela una transferencia de casi 37 wBTC desde una dirección vinculada al contrato explotado hacia otra cuenta, por un valor estimado de USD 3.223.469 al momento del movimiento.

El activo afectado, Wrapped Bitcoin (wBTC), cómo lo explicó CriptoNoticias, es un token envuelto de bitcoin (BTC) que corre en Ethereum. Cada wBTC está respaldado uno a uno por BTC real, y permite que wBTC sea utilizado dentro del ecosistema de contratos inteligentes, aplicaciones financieras descentralizadas y protocolos de intercambio en Ethereum.

Detalles del exploit que causaron el robo de los USD 3 millones en wBTC

El ataque se produjo contra un contrato de apenas 41 días de antigüedad, cuyo código no había sido verificado ni publicado en formato legible para humanos, señaló pashov.

En la práctica, esto significa que solo estaba disponible el código binario que ejecuta la red (la versión compilada que entienden las máquinas), pero no el código fuente abierto que permite a desarrolladores y usuarios analizar su lógica para así poder detectar posibles fallas antes de interactuar con el contrato.

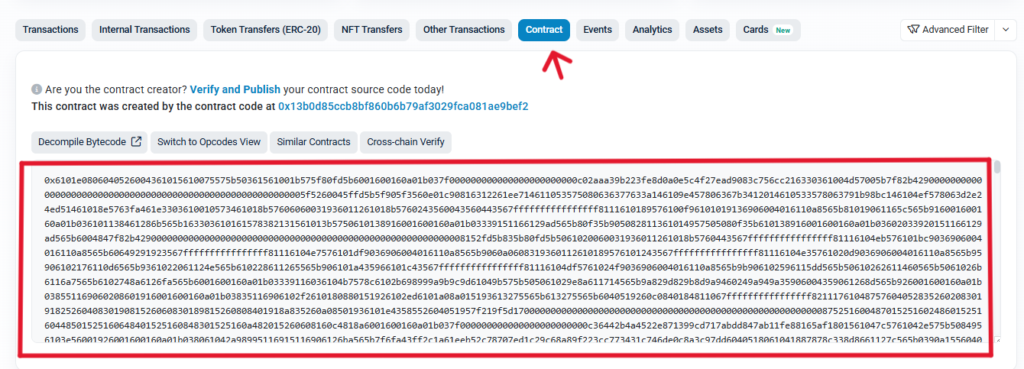

La veracidad de lo aportado por pashov puede corroborarse directamente en Etherscan al revisar la dirección del contrato inteligente con el que interactuó la víctima, y que ejecutó la lógica que permitió el drenaje de los fondos:

En la imagen se observa que, al acceder a la pestaña “Contract” (contrato), no aparece el código fuente verificado en el lenguaje de Ethereum, Solidity, sino únicamente una larga secuencia hexadecimal correspondiente al código compilado que ejecuta la Máquina Virtual de Ethereum.

Además, en la parte superior de esa sección, Etherscan muestra el aviso para “Verify and Publish your contract source code” (Verifica y publica el código fuente de tu contrato). Esto confirma que el contrato no tiene código fuente público ni legible, validando así que se trataba de un contrato no verificado.

En adición, la dirección señalada como la responsable del hackeo mantiene los fondos al momento de esta redacción.

Respuesta de la plataforma Aperture Finance tras el exploit de los 37 wBTC

Desde Aperture Finance confirmaron que el exploit impactó en los contratos Aperture V3 y V4, y que, como medida inmediata, deshabilitaron funciones clave de su aplicación para evitar nuevas aprobaciones de gasto.

Además, informaron que se encuentran investigando el origen del incidente junto a socios especializados en seguridad.

Finalmente, como acción urgente, recomendaron a los usuarios revocar todas las aprobaciones otorgadas al contrato comprometido en la red principal de Ethereum, mientras el equipo prepara un informe técnico detallado (post-mortem) y comunica nuevas actualizaciones una vez verificados los hechos.