-

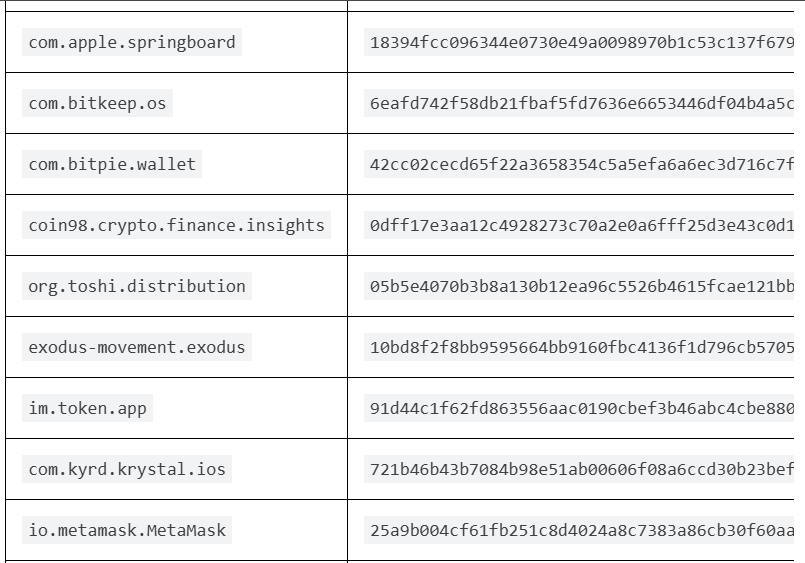

El kit apuntaba a 18 wallets incluyendo MetaMask, Trust Wallet y Exodus.

-

Afectaba a iPhones con iOS 13 a 17.2.1, versiones lanzadas entre 2019 y 2023.

Apple parcheó de forma gradual una serie de vulnerabilidades críticas en el sistema operativo iOS capaces de comprometer un iPhone y permitir el robo de criptomonedas almacenadas en wallets de software, conforme a lo publicado por el Grupo de Inteligencia de Amenazas de Google (GTIG) este 3 de marzo.

Esas vulnerabilidades, conocidas bajo el nombre «Coruna», afectaban a dispositivos con iOS 13 hasta iOS 17.2.1 (versiones lanzadas entre septiembre de 2019 y diciembre de 2023) y fueron explotadas activamente durante 2025 por hackers.

Apple, por su parte, no emitió ningún comunicado oficial y se limitó a incluir los parches en actualizaciones de sistema.

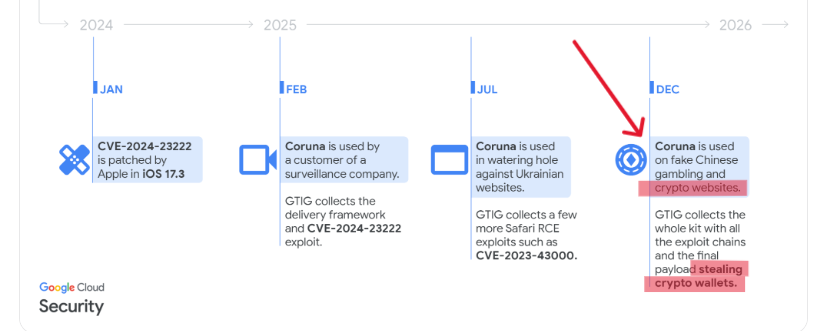

La primera vulnerabilidad identificada dentro de Coruna fue corregida en enero de 2024, pero siguió operando durante todo 2025, usando otros fallos del mismo conjunto aún sin corregir.

El robo de criptomonedas documentado por Google se identificó en diciembre de 2025, casi dos años después de ese primer parche parcial.

De acuerdo con el reporte, el conjunto de fallos Coruna no es efectivo contra la versión más reciente de iOS, pero desde Google no afirman que la amenaza esté resuelta: su análisis está en curso y varias de las 23 vulnerabilidades que componen a Coruna aún no tienen parche confirmado en el informe.

Charles Guillemet, CTO de Ledger, advirtió el 5 de marzo que la amenaza no debe leerse como un problema cerrado.

Según su opinión, versiones más recientes de iOS también son objetivo activo de actores estatales, aunque aún no explotadas a la escala de Coruna, y el desarrollo acelerado de exploits, en parte impulsado por inteligencia artificial (IA), hará que estas capacidades sean más baratas y accesibles.

Guillemet estimó que «decenas de miles de iPhones» fueron infectados, aunque ese dato no aparece en el informe de GTIG.

¿Cómo podían robarse las criptomonedas?

El kit de exploits denominado «Coruna» por sus desarrolladores, funcionaba sin que el usuario descargara nada ni hiciera clic en ningún enlace adicional.

Al visitar un sitio comprometido, el ataque aprovechaba fallos en el navegador del dispositivo para tomar control del sistema operativo en segundo plano.

Una vez dentro del dispositivo, el software malicioso (malware) actuaba de forma silenciosa y específica.

Conforme al informe de Google, el payload (el código que ejecuta el robo) tenía capacidad para escanear las notas, fotos y aplicaciones del iPhone en busca de frases de recuperación de wallets, claves privadas y datos financieros.

Según el equipo de Google, Coruna apuntaba específicamente a 18 aplicaciones de wallets de criptomonedas, entre ellas MetaMask, Trust Wallet, Phantom y Exodus.

Aunque el análisis publicado por Google Threat Intelligence no lo especifique, los exploits de Coruna apuntaban principalmente a ecosistemas como Ethereum, Solana y TON, no al ecosistema Bitcoin. Ninguna wallet ‘bitcoin only’ está en el listado de esos 18 monederos mencionados.

El mecanismo era directo: el malware se instalaba en el sistema operativo del iPhone y extraía las claves en el momento en que el usuario abría la aplicación.

Guillemet señaló un punto técnico relevante para entender por qué esto es posible. Los iPhones cuentan con un componente de hardware llamado Secure Enclave, una especie de caja fuerte interna dentro del dispositivo, diseñado para aislar información sensible del resto del sistema.

Sin embargo, según el CTO de Ledger, la mayoría de las wallets de software no utilizan ese componente para proteger las claves. Y aun en los casos donde sí lo hacen, las claves quedan expuestas al sistema operativo en el momento en que el usuario abre la wallet para operar. Coruna aprovechaba exactamente esa ventana.

De herramienta de espionaje a instrumento de robo

El estudio de Google revela que Coruna no fue desarrollado originalmente para robar criptomonedas.

Los investigadores de Google Threat Intelligence explican que el kit fue identificado por primera vez en manos de un cliente de una empresa de vigilancia comercial (el tipo de proveedor que desarrolla herramientas de espionaje para gobiernos), y posteriormente fue detectado en operaciones de un grupo de espionaje vinculado a Rusia, utilizado contra usuarios ucranianos.

La única protección confirmada contra Coruna es actualizar iOS a la versión más reciente disponible. Para quienes no puedan actualizar, GTIG recomienda activar el Modo Bloqueo (Lockdown Mode) de iOS, que restringe funciones del sistema para reducir la superficie de ataque.

Guillemet va un paso más allá: en su análisis, concluye que almacenar activos de valor en wallets de software instaladas en dispositivos de uso general es un modelo de seguridad que ya no puede considerarse confiable.