-

El segundo mayor hackeo en la historia de Solana fue por ingeniería social.

-

Las tecnologías que facilitan la ingeniería social no paran de avanzar.

El 1 de abril de 2026, como un mal chiste del día de los inocentes, el mayor exchange descentralizado de futuros perpetuos en Solana fue engañado en un hackeo de aproximadamente 285 millones de dólares en apenas 12 minutos. No fue un error en el código. No fue un exploit de contrato inteligente. Fue ingeniería social pura, un engaño tramado durante aproximadamente medio año.

Drift Protocol, la víctima del hackeo, lo confirmó en su propio comunicado: los atacantes se infiltraron en conferencias, mantuvieron reuniones presenciales, ganaron confianza y lograron que firmantes del Consejo de Seguridad (multisig) pre-firmaran transacciones que parecían rutinarias. Esas firmas, gracias a nonces duraderos en Solana (una funcionalidad que permite crear una cuenta especial de autorización persistente, con la cual se puede firmar una transacción con anticipación y ejecutarla mucho tiempo en el futuro), se ejecutaron semanas después y permitieron una toma de posesión administrativa completa.

Los fondos de usuarios, los vaults de préstamos y el Fondo de Seguro fueron drenados. Luego, más de 230 millones en USDC fueron puenteados a Ethereum vía el Protocolo de Transferencias entre Cadenas de Circle en más de 100 transacciones atómicas. Circle tardó más de seis horas en reaccionar y congelar algo. Para entonces, el daño ya estaba hecho: el segundo mayor hackeo en la historia de Solana, después del ataque a Wormhole en 2022.

Pero el verdadero escándalo no es solo el monto. Es lo que revela sobre el estado actual de la seguridad en la industria de criptomonedas: el humano es, ahora más que nunca, el eslabón más débil.

Por más auditorías que se hagan a los contratos inteligentes; por más firmantes que se incluyan en los contratos multisig; por más bloqueos temporales que se añadan a las transacciones, en la práctica, el último paso siempre es un ser humano. Y, al parecer, los norcoreanos, sospechosos habituales de estos ataques, lo saben mejor que nadie.

El grupo Lazarus (también conocido como UNC4736, AppleJeus, Golden Chollima) lleva años perfeccionando esta táctica. No solo en Drift. Según reportes forenses recientes, desarrolladores vinculados a Pyongyang se infiltraron durante años en proyectos de código abierto como SushiSwap, Harmony y hasta Shiba Inu. Usaban identidades falsas en GitHub, perfiles impecables y contribuciones lentas y consistentes para ganar acceso al código base. No necesitaban exploits mágicos. Solo paciencia y confianza humana.

En Drift fue todavía más sofisticado: seis meses de preparación, encuentros cara a cara en conferencias, depósitos propios para generar credibilidad y la creación de cuentas de nonce duradero desde el 23 de marzo. Todo culminó el 1 de abril con un ataque en minutos. Elliptic y TRM Labs lo atribuyen con alta confianza a actores patrocinados por el Estado norcoreano porque repiten patrones identificados en ataques anteriores.

Si bien este tipo de ataques ya eran posibles en el pasado, la inteligencia artificial y los deepfakes los elevan a un riesgo sistémico. Hoy cualquiera puede comprar en la darknet herramientas como ProKYC o kits de deepfakes en tiempo real que combinan face-swap con clonación de voz. Basta con 30-90 segundos de audio público de una persona para generar una voz indistinguible. Una foto y un video de 10 segundos bastan para crear una identidad sintética que pasa verificaciones KYC de video en exchanges y bancos. El tejido de la realidad está comprometido y, en medio de la maraña, estamos, en peligro, todos nosotros.

Ya no se trata de phishing burdo con emails mal escritos. Ahora es tu “jefe” llamándote por Zoom con voz y cara perfectas pidiéndote que apruebes una transacción urgente pero rutinaria. O tu “amigo” del equipo de trading enviándote un enlace a una reunión donde te piden pre-firmar algo para agilizar la gobernanza. ¿Quién detecta eso? ¿El usuario minorista que maneja su wallet en el celular? ¿Un firmante de multisig de empresa o plataforma DeFi en un protocolo de cientos de millones? Cualquiera puede caer.

¿Qué pasará cuando este mismo vector apunte a los grandes actores tradicionales que están entrando en la industria vía tokenización de activos reales (RWA)? Imaginemos el escenario: JP Morgan tokenizando fondos del mercado monetario en Ethereum. Credit Suisse emitiendo stablecoins institucionales o depósitos tokenizados. Un fondo soberano o un banco central digital experimentando con CBDC en DeFi. ¿Lazarus los va a respetar?

Solo en 2025, Corea del Norte robó más de 2.000 millones de dólares en cripto según Chainalysis, un incremento de 50% respecto a 2024. Dinero que financia misiles, armas y el programa nuclear del régimen.

Cuando el hack no sea de un DEX de Solana sino de una infraestructura que toque Wall Street, la respuesta no será impunidad y tweets de indignación. Será un incidente de seguridad nacional. Y el discurso cambiará de fallo de DeFi a acto de guerra.

El problema de fondo es el mismo en todos los casos: el mundo digital y automatizado sigue dependiendo de decisiones humanas. La IA acelera todo: desde escribir un email o generar un plan de negocios hasta la ingeniería social; todo es más barato, más escalable y casi imposible de detectar en tiempo real. Y la sofisticación de este tipo de tecnologías no hace sino avanzar.

Ya hemos visto casos tan terroríficos de suplantación de identidad en vivo durante llamadas de Zoom, como sucedió con el cofundador de la red Polygon, Sandeep Naiwal, o con el cofundador de Manta Network, Kenny Li. En ambos casos, el objetivo era convencer a la víctima de que instalara un archivo que resultaba ser un malware que robaría sus criptomonedas. En otros casos, agentes norcoreanos y grupos del crimen organizado han utilizado deepfakes para suplantar la identidad de solicitantes de empleo remotos, logrando acceder con éxito a sistemas internos en múltiples sectores.

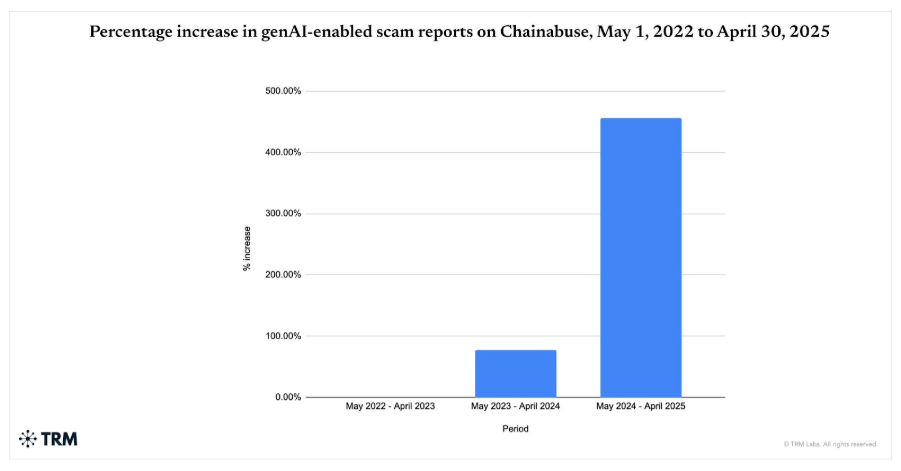

De acuerdo con data de Chainabuse, la herramienta de reporte de fraudes de TRM Labs, las estafas facilitadas con inteligencia artificial generativa entre mayo de 2024 y abril de 2025 aumentaron 456%, comparado con el mismo periodo entre 2023 y 2024.

No existe una bala de plata tecnológica. La verificación fuera de Internet, como llamadas telefónicas reales por canales secundarios verificados o reuniones físicas para firmas críticas es cara y lenta, y aun así ha demostrado no ser suficiente para prevenir las estafas. Si bien la educación puede ayudar a mitigar el peligro, estudios han demostrado que no es una barrera contra estafas y hackeos, en tanto que las víctimas son muchas veces adultos con educación superior –incluso exitosos profesionales- y es transversal a géneros, edad y clases sociales.

Las principales compañías de verificación de identidad han evolucionado a sistemas multicapa que combinan biometría avanzada, análisis en tiempo real e inteligencia on-chain.

La empresa de KYC para criptomonedas, Sumsub, ofrece herramientas de detección de deepfakes en video en tiempo real (no solo imágenes estáticas) con una precisión del 99,98 %. Lanzó un modelo de machine learning abierto y gratuito llamado “For Fake’s Sake” que detecta deepfakes y fraudes sintéticos. En 2025 integró su solución Crypto Monitoring con TRM Labs para unir verificación de identidad con riesgo on-chain en un solo dashboard. Esto permite bloquear transacciones a wallets de alto riesgo antes de que se ejecuten.

Reality Defender, reconocida por Gartner como la líder en detección de deepfakes, ofrece una API multimodal que analiza voz, imagen y texto en tiempo real y ya se integra en plataformas de videollamadas y KYC de exchanges.

Para el usuario común, sin embargo, la primera y más poderosa línea de defensa sigue siendo la desconfianza y la verificación. Nunca confíes en una videollamada, voz o video sin verificación independiente: si alguien te pide enviar criptomonedas, llama a un número que ya conozcas de antes, no el que te proporcionan en ese momento. Establece “palabras de seguridad” con familiares, amigos o colegas para confirmar identidades en emergencias. En una llamada sospechosa, pide algo impredecible —girar la cabeza de lado, sostener un objeto al azar o responder a una pregunta personal no ensayada— porque los deepfakes en tiempo real todavía fallan en sincronía y ángulos inesperados.

Drift fue un aviso, un recordatorio de que en criptomonedas la mayor vulnerabilidad no está en el código. Está en el espejo. Somos nosotros. Y mientras sigamos confiando en que el otro lado de la transacción es quien dice ser, Lazarus —y cualquiera con acceso a darknet y una suscripción a Midjourney— seguirá teniendo una vía de acceso a tus criptomonedas.