-

Un ataque del 51% ocurre cuando un atacante controla más del 50% del hashrate de una blockchain.

-

El doble gasto es el principal objetivo, permitir gastar la misma criptomoneda dos veces.

-

Un atacante necesita coordinar múltiples centros de datos para minimizar la latencia.

-

El ataque del 51% es más factible en blockchains con bajo hashrate, como altcoins menos seguras.

-

La duración del ataque depende de cuántos bloques el atacante mina en secreto antes de publicarlos

Table of Contents

En el mundo de las criptomonedas, la seguridad de una red descentralizada como Bitcoin se basa en el consenso de sus participantes. Cada transacción es verificada y registrada por los mineros en bloques que se añaden a la cadena (blockchain) de manera cronológica. Cuando un minero o un grupo de mineros obtiene más de la mitad del poder de hash total de la red, pueden llevar a cabo un ataque del 51%, lo cual representa una de las mayores amenazas a la seguridad y descentralización que define a tecnologías como Bitcoin.

1 ¿Qué es un ataque del 51%?

Un ataque del 51 % es, en esencia, la capacidad que adquiere un atacante cuando controla más de la mitad del poder de validación de una blockchain. En el caso de los sistemas Proof of Work (PoW), ese poder se mide en términos de hashrate o capacidad de cómputo destinada a minar bloques, mientras que en Proof of Stake (PoS) se expresa en la proporción de monedas bloqueadas como respaldo financiero (stake).

Al tener esa mayoría, el atacante puede inclinar el consenso a su favor, ya que la norma fundamental de las blockchains públicas dicta que se acepta como válida la cadena con mayor trabajo acumulado (en PoW) o con mayor peso de validación (en PoS). De esta manera, su versión de la cadena prevalece sobre la del resto de participantes.

Más allá del 51%

No siempre se necesita controlar más de la mitad del poder para afectar la red. Estrategias como la minería egoísta, el aislamiento de nodos (eclipse attacks), el alquiler temporal de hash o la colusión entre pools muestran que existen vectores auxiliares capaces de debilitar la seguridad del consenso.

2 ¿Cómo funciona el ataque del 51%?

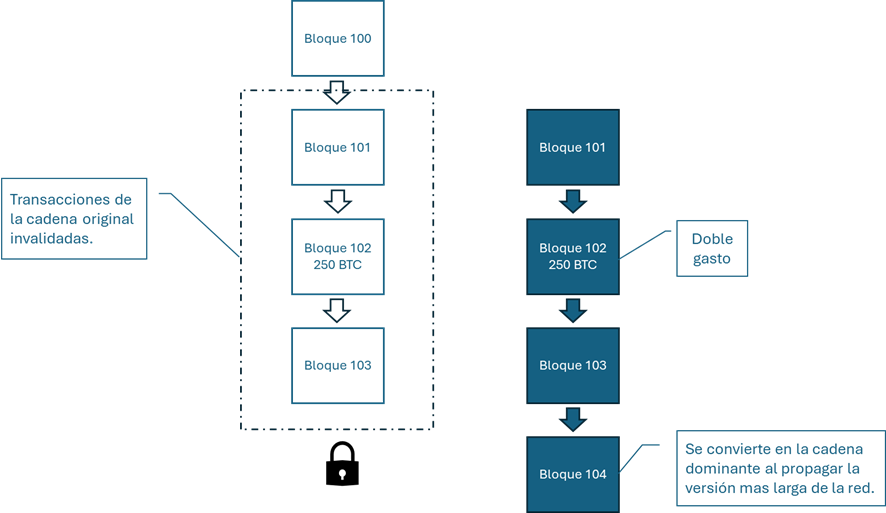

El funcionamiento técnico de un ataque del 51 % suele seguir un patrón operativo: el atacante reúne suficiente potencia de minería o stake para sobrepasar la mitad del poder de la red; entonces puede minar en secreto una cadena alternativa mientras la red pública sigue extendiendo la cadena honesta.

Si la cadena oculta llega a ser más larga o tener mayor trabajo acumulado, el atacante la pública y la red la reconoce como la versión válida; las transacciones que solo existían en la cadena pública quedan descartadas.

Respecto a lo anterior, quien haya pagado en la cadena pública puede ver su transacción “borrada” tras la reorganización, permitiendo un doble gasto y otros riesgos que afectan la confianza, la liquidez y la operativa de servicios que dependen de confirmaciones rápidas.

La viabilidad económica y técnica de un ataque del 51% depende de la magnitud del poder total y de su distribución. Una red con un hashrate agregado muy alto exige recursos colosales (hardware, energía, logística) para que un atacante alcance la mayoría, de modo que el coste se convierte en una barrera efectiva.

Sin embargo, si ese poder está centralizado en pocas manos (pools dominantes, granjas ubicadas en la misma jurisdicción, proveedores eléctricos o de internet compartidos), la barrera práctica se reduce incluso cuando el hashrate total es grande.

3 Lo que un atacante del 51 % no puede hacer

Aunque tener la mayoría del poder de validación otorga ventajas decisivas sobre el consenso, hay límites claros en lo que un atacante puede lograr:

- No accede a claves privadas: los fondos siguen protegidos criptográficamente.

- No crea monedas extra: la emisión sigue las reglas del protocolo.

- No borra toda la historia: solo puede afectar bloques recientes, no reescribir la cadena completa.

- No rompe la criptografía: funciones como SHA-256 o las firmas digitales permanecen seguras.

- No controla la red indefinidamente: mantener la mayoría requiere un costo económico enorme y sostenido.

4 ¿Cuáles son los riesgos de un ataque del 51% en criptomonedas?

Un ataque del 51 % representa una amenaza práctica para cualquier blockchain en la que un actor controle más de la mitad del poder de validación. Los riesgos inmediatos incluyen el doble gasto —reversión de transacciones que permite gastar los mismos fondos dos veces— y reorganizaciones (reorgs) que invalidan bloques previamente confirmados, lo que afecta pagos, liquidaciones y oráculos.

La censura selectiva es otro impacto: el atacante puede excluir o retrasar transacciones concretas, erosionando la neutralidad y abriendo vetas de abuso económico o político. Para custodios y exchanges el daño es financiero y reputacional: depósitos revertidos obligan a compensaciones, suspensiones temporales y auditorías forenses; la incertidumbre suele provocar retiradas de liquidez y caídas de precio que aumentan la volatilidad.

En cadenas con contratos inteligentes, la reescritura del historial puede desencadenar fallos en mecanismos de liquidación automática, explotaciones contractuales y pérdidas complejas más allá del simple doble gasto.

Señales de alerta

Indicadores que pueden sugerir un ataque en curso:

- Reorganizaciones de bloques inusuales.

- Discrepancias en exploradores de bloques.

- Confirmaciones de transacciones que tardan mucho más de lo habitual.

A nivel sistémico, ataques repetidos degradan la “economía de seguridad”: si el beneficio esperado del ataque supera el coste, se reduce el incentivo a la honestidad y puede iniciarse una espiral de salida de mineros o validadores, disminuyendo el hash/stake y elevando la vulnerabilidad.

Finalmente, existe un coste reputacional y regulatorio: pérdidas de confianza alejan usuarios e inversores y pueden desencadenar intervenciones regulatorias que no siempre distinguen entre problemas técnicos y modelos de gobernanza, imponiendo restricciones que cambien irreversiblemente el ecosistema.

5 Ataques famosos a redes blockchain

Uno de los casos más mediáticos fue el de Bitcoin Gold. En mayo de 2018 se detectó un ataque que, según análisis forenses y reportes de medios, pudo permitir doble gastos por valores que algunas estimaciones situaron en millones de dólares.

La cadena volvió a ser atacada en enero de 2020 cuando los agresores lograron extraer decenas de miles de dólares en BTG mediante reorganizaciones sucesivas, lo que obligó a varias casas de cambio a revertir operaciones y a endurecer sus políticas de confirmaciones.

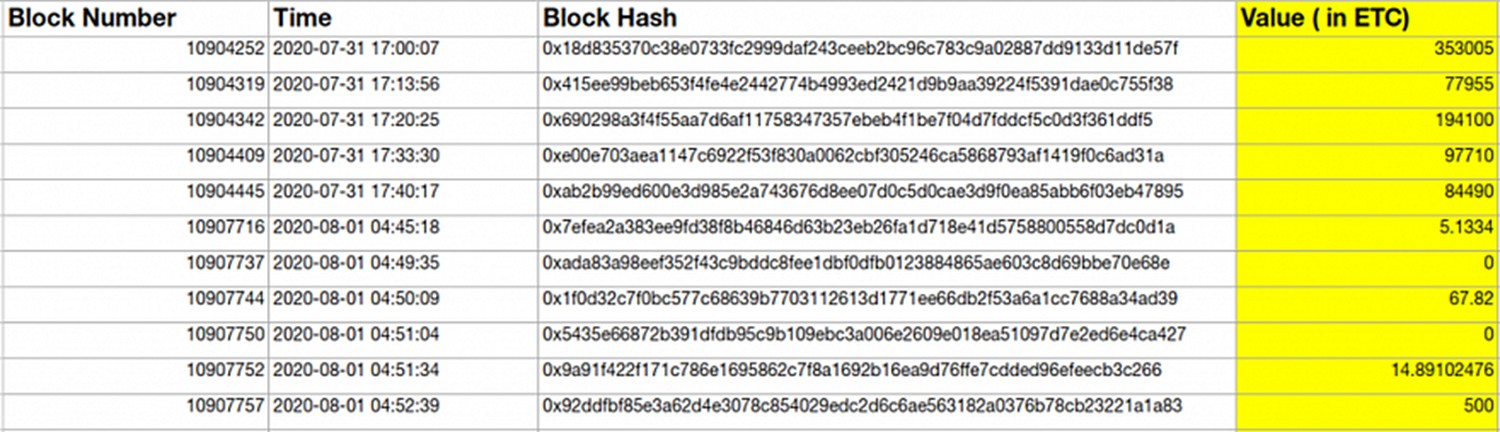

Ethereum Classic (ETC) constituye otro ejemplo paradigmático de la frecuencia y el impacto de estos ataques en redes con menor “economía de seguridad”. En enero de 2019 un reorg masivo y doble gasto que envolvió aproximadamente 219.500 ETC, llevó a exchanges a suspender depósitos y a la comunidad a discutir soluciones técnicas y económicas.

Durante el verano de 2020 ETC sufrió una racha de ataques repetidos en pocas semanas que produjeron reorganizaciones y double-spends por millones de dólares en varios episodios, demostrando la eficacia operativa del atacante cuando existen ventanas de oportunidad.

Por otro lado, Litecoin Cash (LCC) sufrió dos ataques del 51% en 2019: el primero en mayo, con reorganización de más de 20 bloques y double-spends de miles de dólares, y el segundo en octubre, facilitados por su bajo hashrate frente al poder de minado de Bitcoin.

Varias criptomonedas también han sufrido ataques del 51% por su baja seguridad en la red. Verge (XVG), Vertcoin (VTC), Monacoin (MONA), Feathercoin (FTC) y ZenCash (ZEN) fueron víctimas de reorganización de bloques y dobles gastos entre 2013 y 2018, provocando pérdidas que en algunos casos superaron el medio millón de dólares.

6 ¿Cómo prevenir un ataque del 51 %?

Prevenir un ataque del 51 % requiere una estrategia combinada —técnica, económica y operativa— que eleve el coste del ataque, reduzca la concentración de poder y acelere la detección y respuesta.

A nivel de protocolo, incorporar mecanismos de finalización (finality gadgets) y slashing en sistemas PoS dificulta que un atacante recupere ganancias sin sufrir pérdidas económicas severas. En PoW, los cambios de algoritmo o medidas que desalienten la dependencia de hardware homogéneo pueden mitigar la eficacia del hash alquilado. Complementariamente, el uso de checkpoints o anclajes firmados en situaciones extremas limita la profundidad de las reorganizaciones posibles, aunque exige un balance entre seguridad y descentralización.

La descentralización del poder de validación es central: incentivar la entrada y permanencia de pequeños mineros/validadores, evitar que unos pocos pools concentren la minería y promover la geodiversidad de infraestructuras reduce la probabilidad de que una coalición alcance una mayoría.

7 Señales de alerta ante un posible ataque del 51%

Un ataque del 51 % puede anticiparse con ciertos indicadores. Los más comunes son retrasos inusuales en las confirmaciones, bloques reorganizados tras haber sido validados, caídas repentinas del hashrate y concentración de poder de minado en pocos pools. Además, fluctuaciones extrañas en la dificultad pueden señalar movimientos sospechosos.

En el plano operativo, exchanges y custodios deben ajustar políticas: umbrales de confirmaciones variables según el riesgo del activo, monitoreo en tiempo real de reorgs y latencias de propagación, y procedimientos automáticos para suspender depósitos y activar auditorías forenses ante anomalías.

También es clave la evaluación económica: comparar el valor expuesto en depósitos con el coste estimado de un ataque (alquiler o compra de hash, energía, riesgos legales) para definir umbrales de aceptación.

Finalmente, la gobernanza y la transparencia -divulgación pública de la distribución de hash/stake, canales de coordinación entre desarrolladores y custodios, y marcos regulatorios y de seguros- completan la defensa. Ninguna medida aisladamente elimina el riesgo; la mitigación efectiva es un paquete que hace el ataque técnica y económicamente inviable.

8 ¿Es posible un ataque del 51 % a Bitcoin hoy?

Un ataque del 51 % a Bitcoin es teóricamente posible, pero en la práctica es extremadamente difícil debido al elevado hashrate de la red, que en agosto de 2025 oscila entre 850 y 950 EH/s, según reportes.

El atacante debería minar en privado varios bloques y publicar una cadena alternativa con precisión, compitiendo con la propagación de la cadena honesta. Grandes custodios podrían aumentar confirmaciones o pausar depósitos ante reorganizaciones sospechosas, elevando los costos.

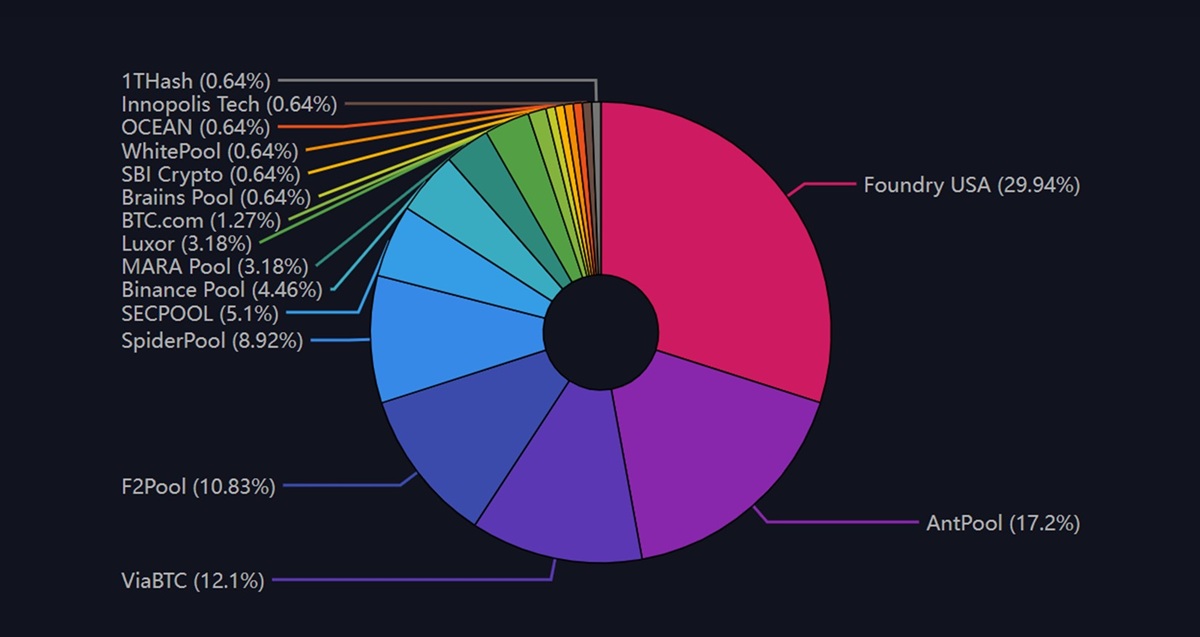

Aunque pools como Foundry y AntPool controlan cerca del 50 % del hashrate, su naturaleza multipartita y los riesgos reputacionales dificultan la coordinación. Alertas en tiempo real detectarían subidas anómalas.

La probabilidad es baja: requiere miles de millones en hardware, gigavatios de electricidad, logística secreta y aceptación de una devaluación de BTC. Riesgos futuros incluyen caídas súbitas del hashrate por regulaciones o concentración tecnológica, pero el crecimiento del hashrate y las barreras económicas sugieren que el umbral seguirá siendo inalcanzable. En resumen, aunque criptográficamente posible, el ataque es inviable por sus demandas industriales y la alta detección.

Más allá del ataque del 51 %, la descentralización se protege con nodos, minería y nuevos consensos. Descubre en Criptopedia cómo estos elementos mantienen vivo y seguro el ecosistema cripto.